Una de las cosas que cosas que mas nos preocupa en la actualidad es la privacidad de las telecomunicaciones. En este pequeño manual explicaré como tunelizar vuestras conexiones WEB a través de un túnel SSH, evitando que vuestros datos puedan ser interceptados y utilizados para un fin "poco apropiado".

⬇️ Compra en Amazon el hardware que utilizo ⬇️

- 💻 Ordenador Portátil: Descúbrelo aquí

- 🖥️🖥️ Monitores: Mis 2 súper monitores

- ⌨️ Teclado: Mini teclado + Lector DNIe

- 🖱️ Ratón: Mi ratón programable

- 🎧 Auriculares: Súper Auriculares TOP!

- 🖨️ Impresora: Mi fantástica impresora

- 🗄️ NAS Backup: Mi NAS para Backups

- 🔌 HUB USB: Mi HUB para puertos USB

- 📱 Smartphone: Mi Smartphone

- 📲 Tablet: Mi tablet para viajes

- ⌚ Smartwatch: Mi Smartwatch favorito

- 📹 Cámara deportiva: Mi cámara para deportes

1.- NECESITAREMOS

- Servidor SSH en internet que permite tunneling

- Putty, Kitty, Xshell, SecureCRT ó similar para establecer el túnel SSH.

- Navegador Web

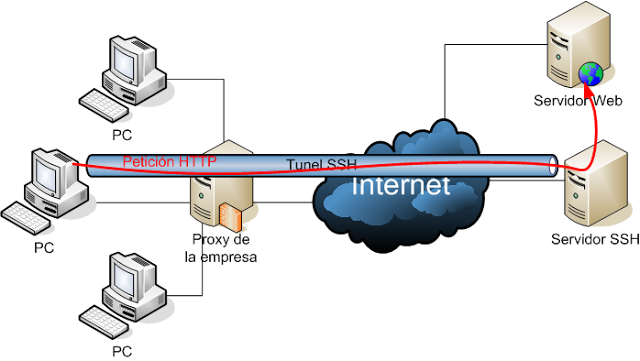

2.- ¿QUÉ CONSEGUIREMOS CON ESTE PROCEDIMIENTO?

- Securizar nuestros datos a través de la red incluso en redes públicas

- Saltarnos el filtrado de páginas Web ( podremos ver Facebook en la biblioteca, en el trabajo o cualquier página que esté bloqueada )

Ejemplo de túnel SSH

Lo primero que necesitamos es descargar un cliente de SSH, usaré Putty ya que es gratuito y software libre para Windows y es el que mas se utuliza para las conexiones SSH. Descargaremos el programa y lo instalaremos de forma habitual: siguiente , siguiente, siguiente ......

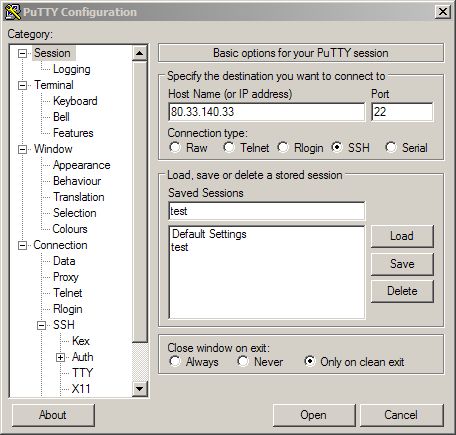

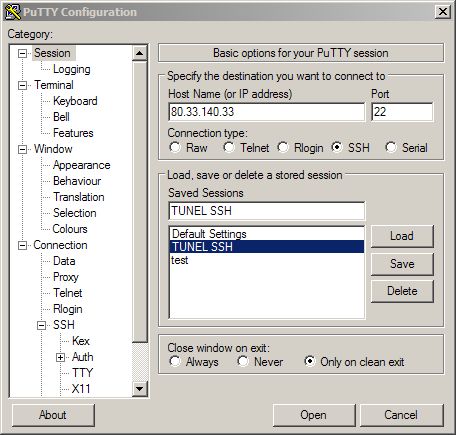

Una vez instalado, abriremos el programa y comenzaremos a configurar nuestra conexión. Vamos a necesitas ingresar los siguientes parámetros:

- Hostname: IP de nuestro servidor SSH

- Port: Puerto del servidor

Session SSH

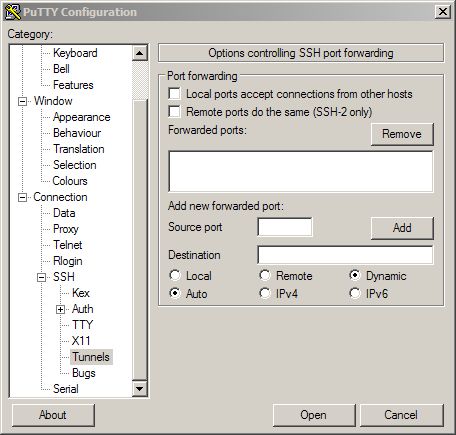

Ahora vamos a crear el túnel, para ello vamos al menú: Connection->SSH->Tunnels

Túneles Putty

Deberemos rellenar los siguientes campos:

- Source Port: 25000 ( debe ser un puerto libre por encima del 1024 y que no esté en uso )

Dejamos las opciones de abajo como están y le damos a ADD.

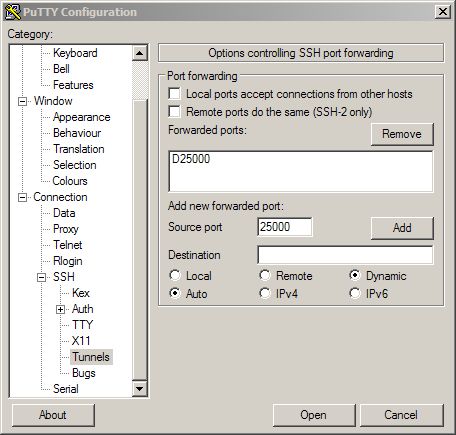

Túnel añadido

Ahora regresamos a la pantalla principal de Session , guardamos nuestra sesión con un nombre ( TUNEL SSH ) y le damos a SAVE.

Abrimos la conexión SSH con doble click o con LOAD e ingresamos en nuestro servidor SSH con el usuario y password que tengamos asignado.

Guardar sesión

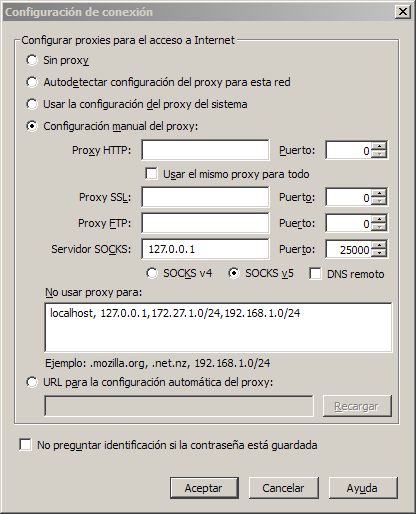

Ahora necesitamos configurar nuestro navegador Web para que use SOCKS v5 y salga a través de nuestro tunel.

Para ello deberemos abrir Firefox y desde el menú: Herramientas -> Opciones -> Avanzado -> Red -> Configuración deberemos configurar lo siguiente:

- Activar "Configuración manual de proxy"

- Servidor SOCKS: Ingresamos el valor 127.0.0.1 (localhost) y ponemos el puerto que hemos configurado en Putty, en mi caso 25000.

Guardamos la configuración y ya podemos probar a navegar de forma totalmente anónima

Configuración SOCKS 5 Firefox

Nos queda tunelar nuestras peticiones DNS a través del túnel, para ello desde firefox, en la barra de direcciones escribiremos: "about:config" , y buscamos la siguiente opción: "network.proxy.socks_remote_dns" y hacemos doble click para ponerla a "true".

![]()

Tunelar petición DNS

Con este pequeño procedimiento podremos navegar anonimanente a través de un tunel SSH en cualquier red, ya sea en el trabajo, en una biblioteca o con la Wi-Fi del aeropuerto. Podremos saltarnos también las páginas bloqueadas por nuestro ISP ó por la red a la que estemos conectados.

Podemos verificar que nuestra IP ha cambiado en http://www.cualesmiip.com

ENJOY!

Login con Google

Login con Google Login con Microsoft

Login con Microsoft Login con GitHub

Login con GitHub