¿QUE ES PASSBOLT?

Passbolt es un gestor de contraseñas moderno y seguro diseñado para empresas y equipos de trabajo. Es un administrador de contraseñas gratuito y de código abierto que permite almacenar y compartir de forma segura las credenciales de acceso a sitios web, contraseñas de routers, contraseñas de Wi-Fi, entre otros. Passbolt está diseñado para equipos y no para individuos, lo que significa que se enfoca en la colaboración y seguridad de contraseñas para grupos de trabajo.

Algunas características destacadas de Passbolt son:

- Seguridad radical: Passbolt pone la seguridad en primer lugar y se somete regularmente a pruebas de penetración realizadas por expertos en seguridad. Además, utiliza cifrado de extremo a extremo y admite claves secretas propiedad del usuario.

- Colaboración: Passbolt está diseñado para facilitar la colaboración entre equipos. Permite compartir y almacenar de forma segura las credenciales de acceso, lo que resulta útil para contraseñas compartidas, como la contraseña del Wi-Fi de la oficina o las contraseñas de las redes sociales de una organización.

Passbolt es una opción popular para empresas y equipos que buscan un gestor de contraseñas seguro y gratuito. Sin embargo, es importante tener en cuenta que Passbolt requiere una configuración y una instalación adecuadas en un servidor, por lo que puede ser más adecuado para aquellos con conocimientos técnicos o acceso a soporte técnico.

Passbolt permite compartir contraseñas de forma segura

1.- ELEMENTOS NECESARIOS PARA ESTE TUTORIAL

- Un equipo con GNU/Linux Debian/Ubuntu o similar

- Conexión a Internet

2.- CONFIGURAR EL ENTORNO E INSTALAR PASSBOLT

Para facilitar las tareas de instalación y actualización, Passbolt proporciona un repositorio de paquetes que debemos configurar antes de descargar Passbolt CE e instalarlo. Seguiremos los siguientes pasos.

Primero descargaremos el script de shell:

raul@debian:~$ wget "https://download.passbolt.com/ce/installer/passbolt-repo-setup.ce.sh"

Ahora descargaremos SHA512SUM necesario para el script de instalación:

raul@debian:~$ wget "https://github.com/passbolt/passbolt-dep-scripts/releases/latest/download/passbolt-ce-SHA512SUM.txt"

Nos aseguramos que el script es válido y lo ejecutamos:

raul@debian:~$ sha512sum -c passbolt-ce-SHA512SUM.txt && sudo bash ./passbolt-repo-setup.ce.sh || echo "Bad checksum. Aborting" && rm -f passbolt-repo-setup.ce.sh

El paso siguiente es instalar el paquete oficial de Passbolt:

raul@debian:~$ sudo apt install passbolt-ce-server

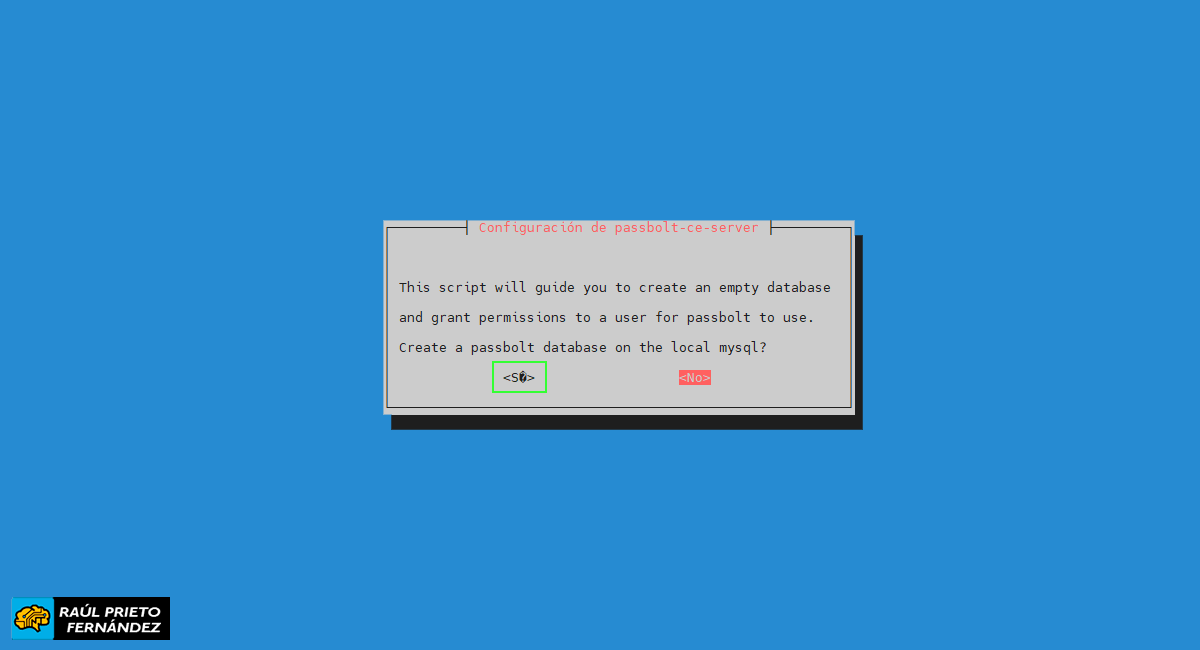

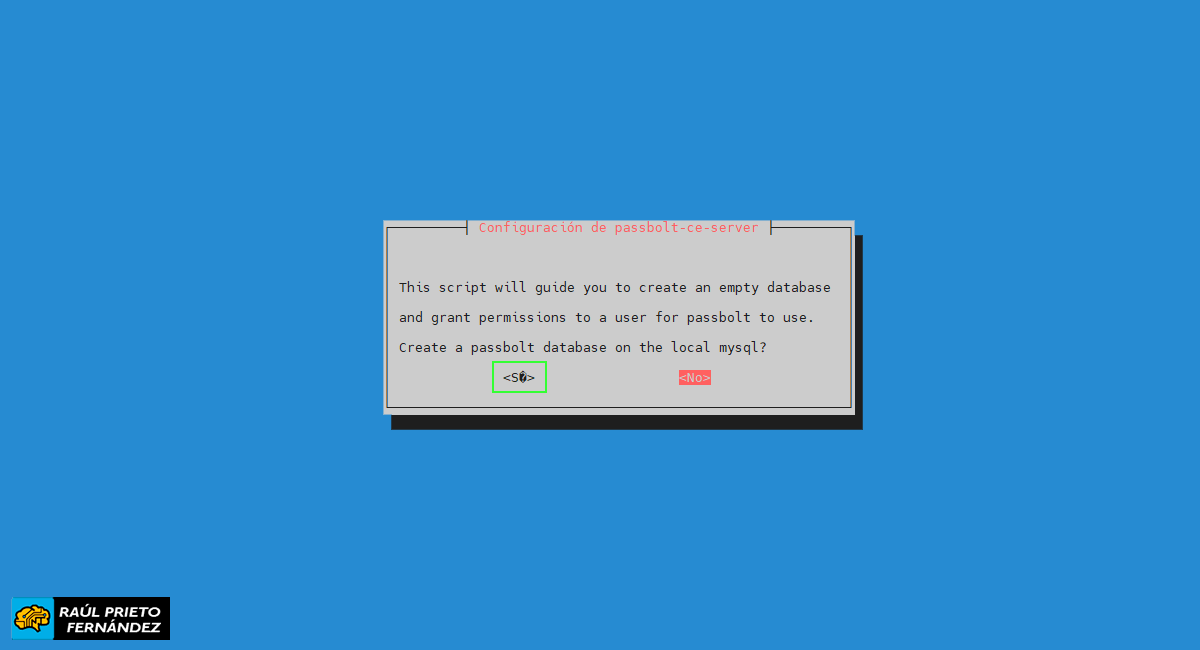

3.- CONFIGURAR LA BASE DE DATOS

Si no se nos indica lo contrario, el paquete oficial de Passbolt instalará mariadb-server localmente. Este paso nos ayudará a crear una base de datos mariadb vacía para que la utilice Passbolt.

Crear la base de datos

Crear la base de datos

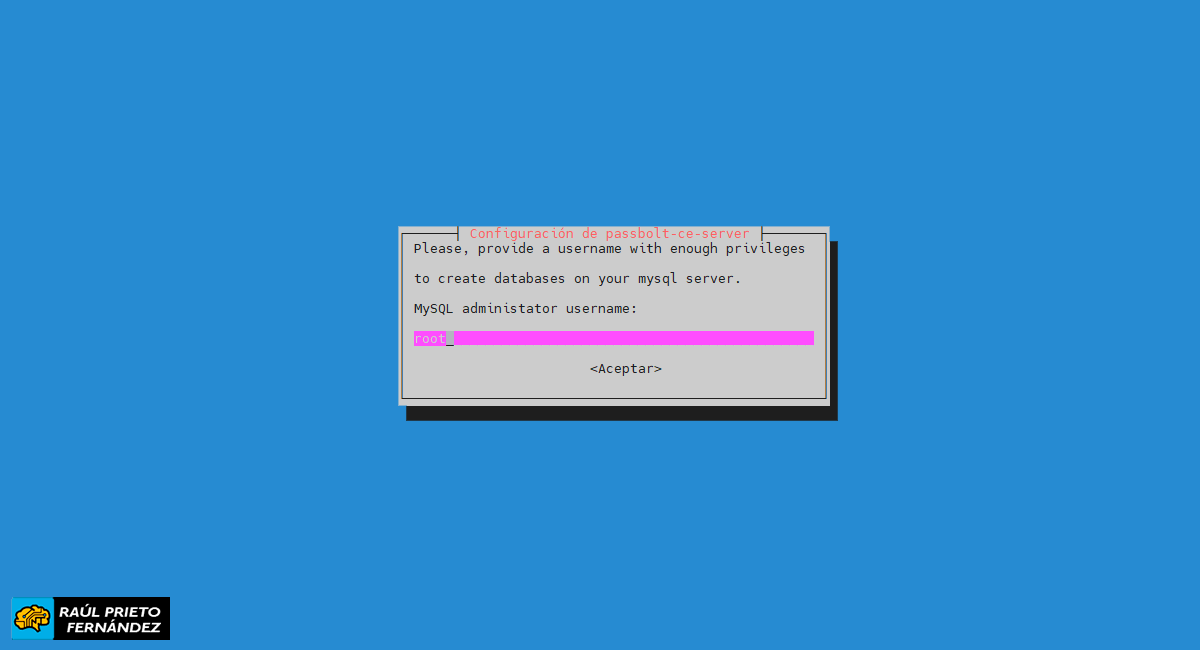

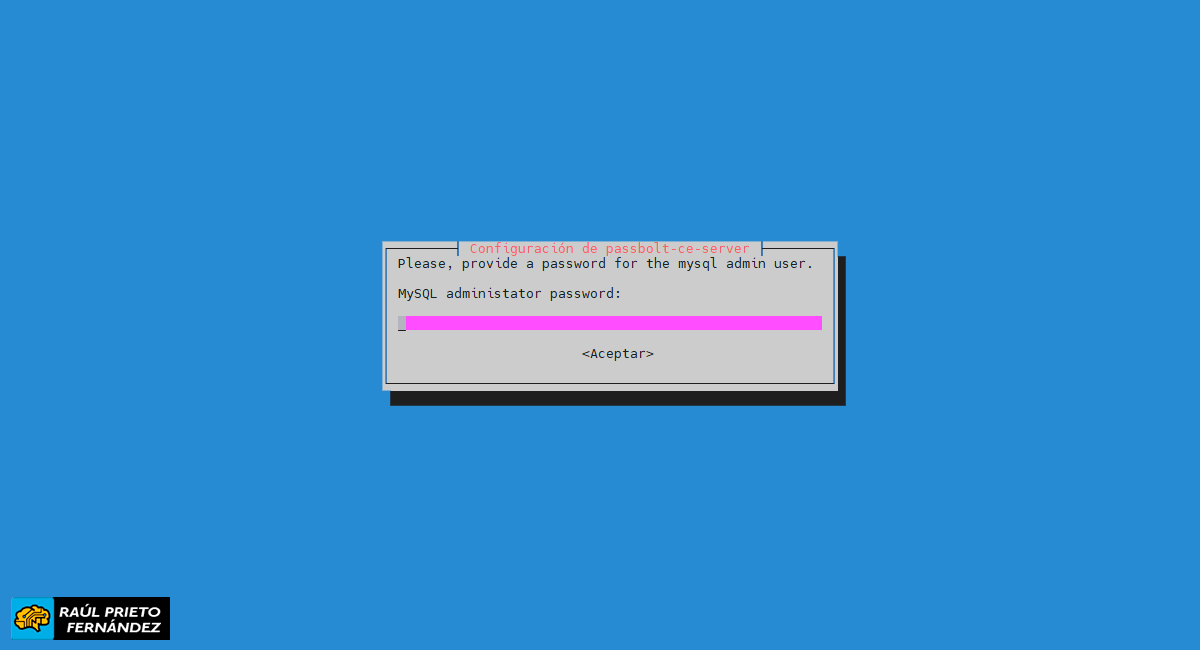

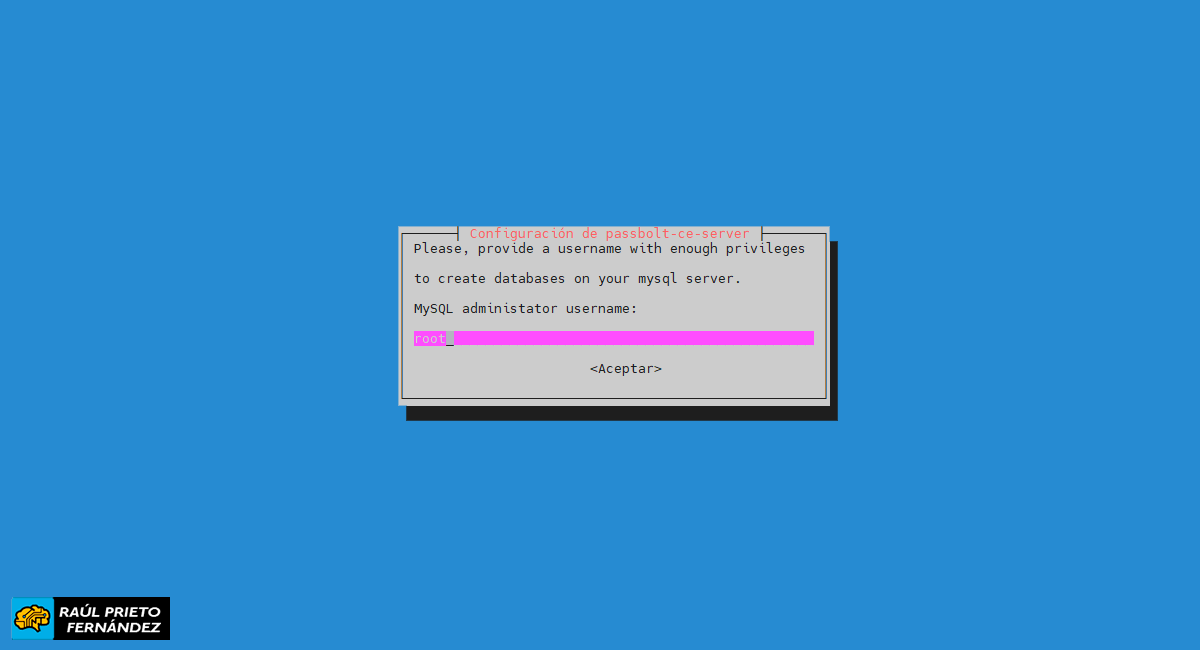

El proceso de configuración nos pedirá las credenciales del usuario administrador de mariadb para crear una nueva base de datos. De forma predeterminada, y si estamos instalando por primera vez mariadb, en la mayoría de las instalaciones, el nombre de usuario de administrador sería root y la contraseña estaría vacía.

Usuario administrador de la base de datos

Usuario administrador de la base de datos

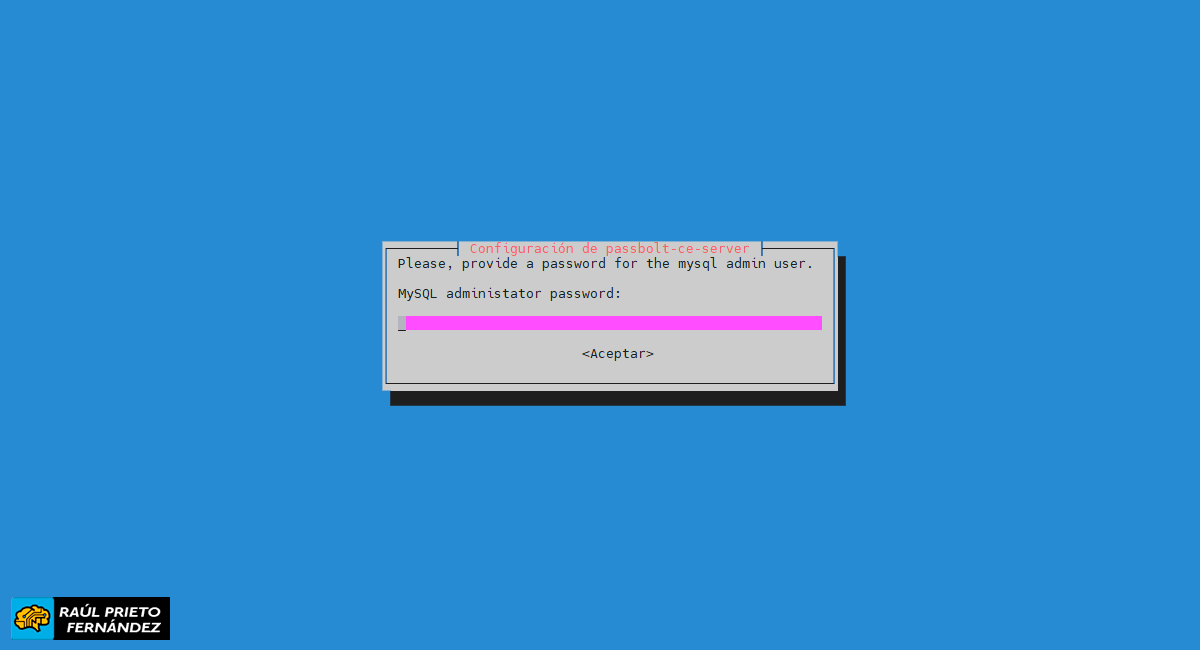

Contraseña del administrador de MySQL

Contraseña del administrador de MySQL

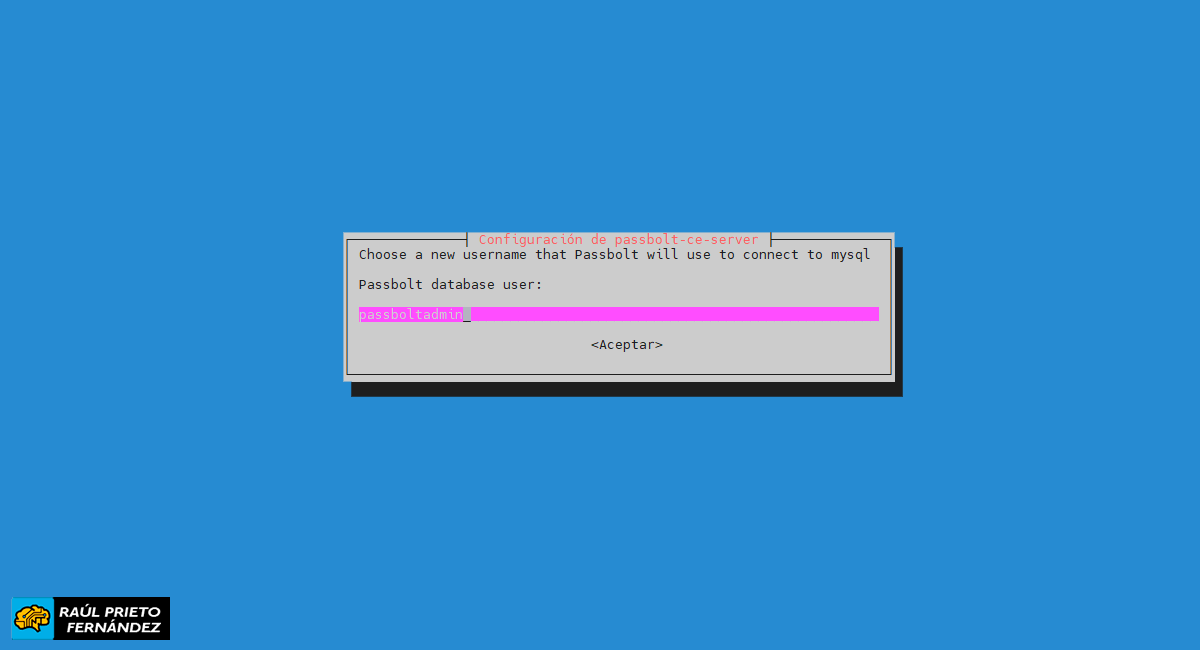

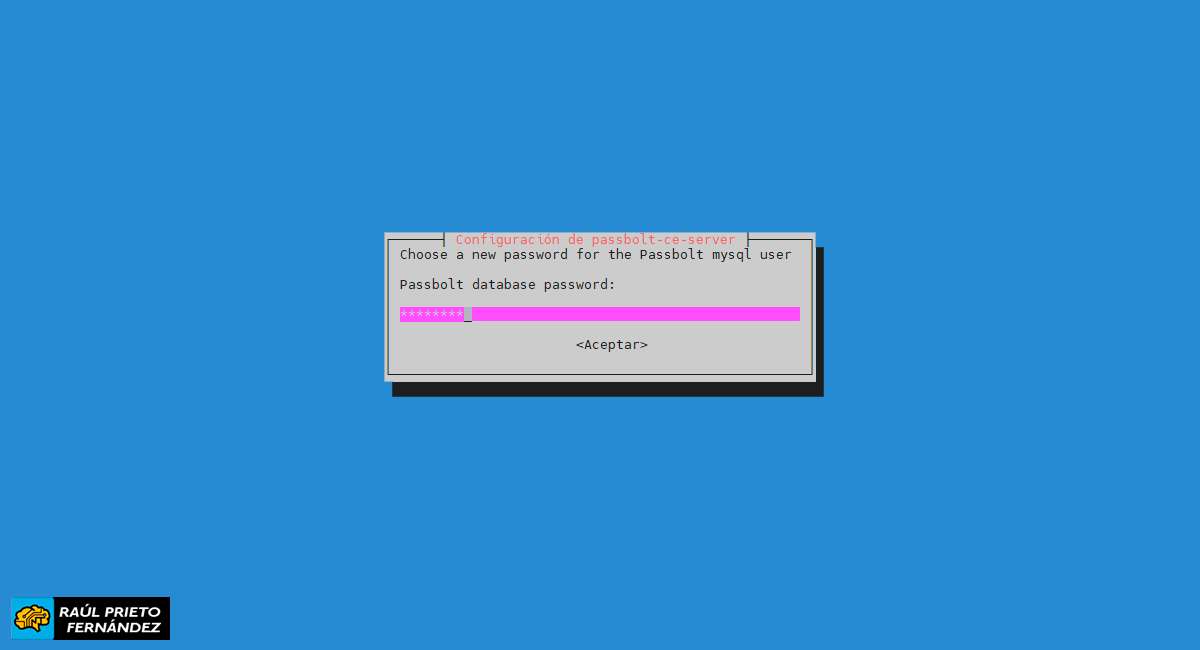

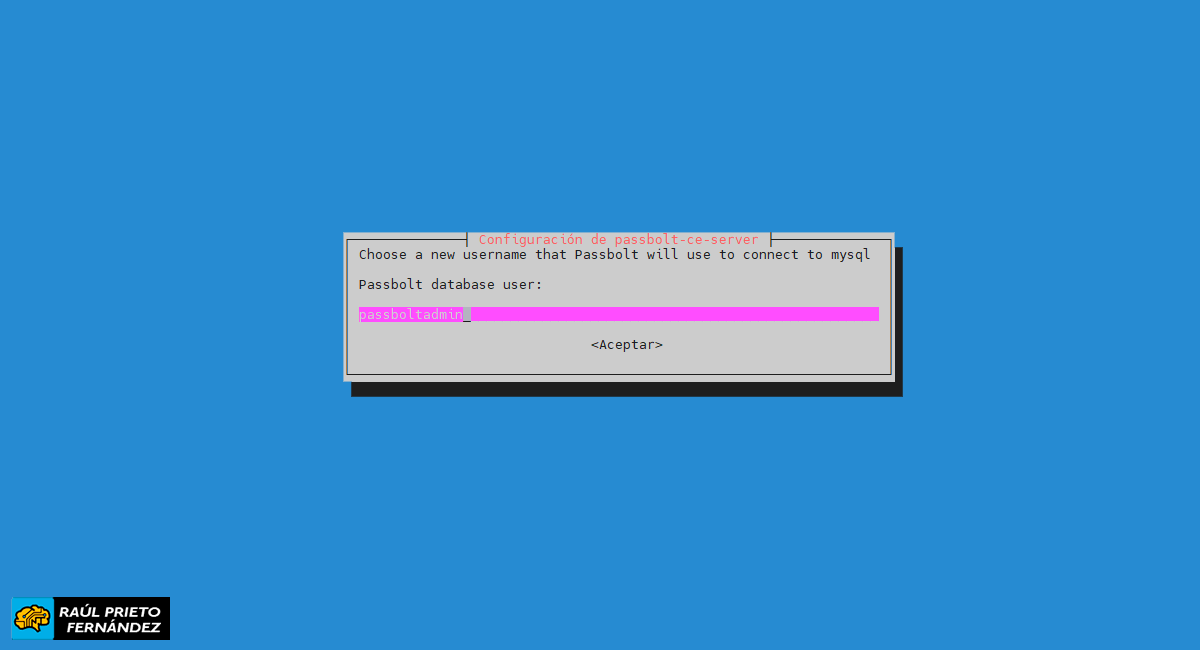

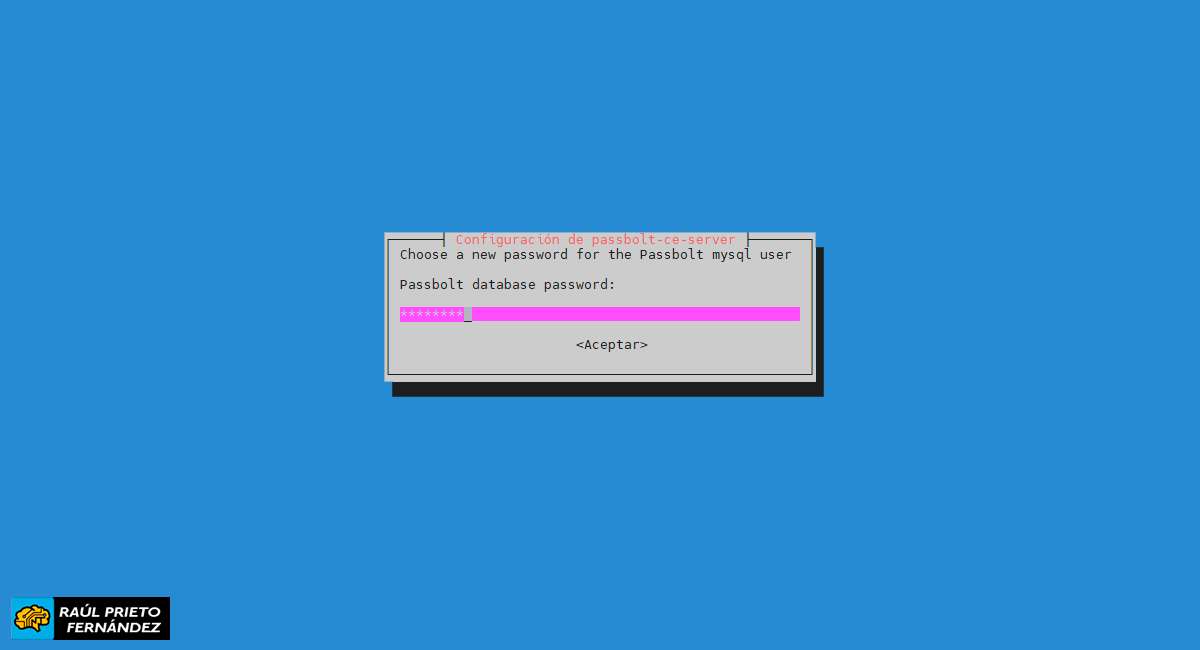

Ahora necesitamos crear un usuario mariadb con permisos reducidos para que Passbolt se conecte. Estos valores también se nos solicitarán más adelante en la herramienta de configuración web de Passbolt, así que debemos recordarlos para más adelante:

Usuario de Passbolt para la base de datos

Usuario de Passbolt para la base de datos

Contraseña del usuario

Contraseña del usuario

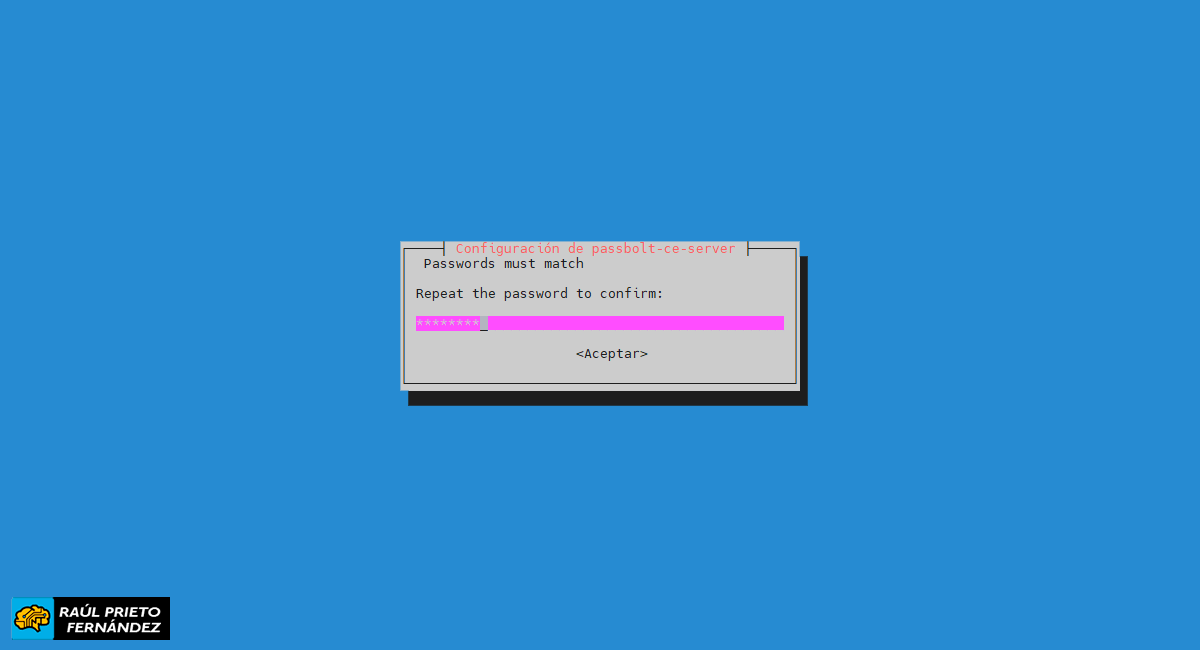

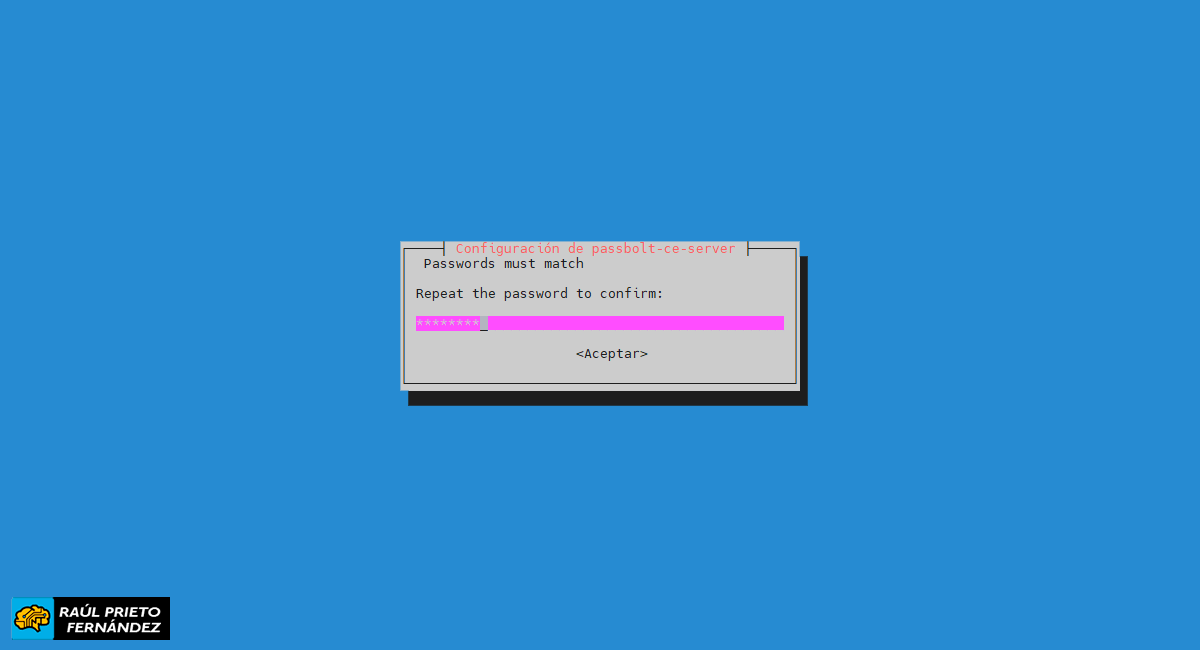

Repetir contraseña del usuario

Repetir contraseña del usuario

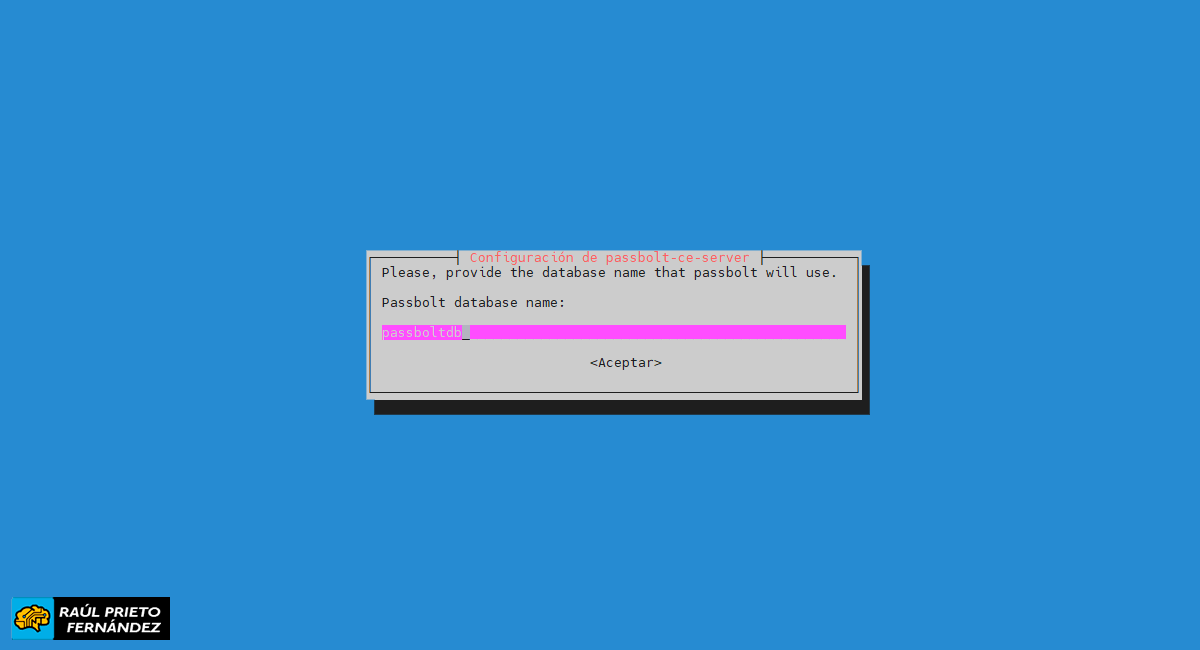

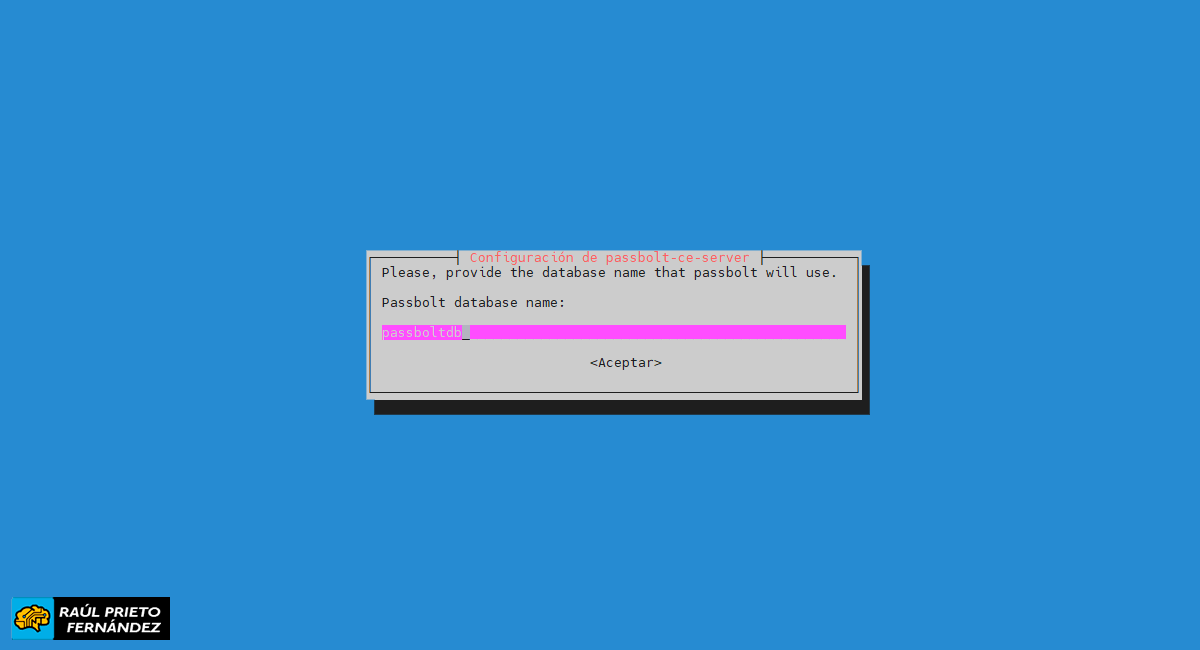

Por último, necesitamos crear una base de datos para que la use Passbolt, para eso debemos nombrarla:

Nombre de la base de datos

Nombre de la base de datos

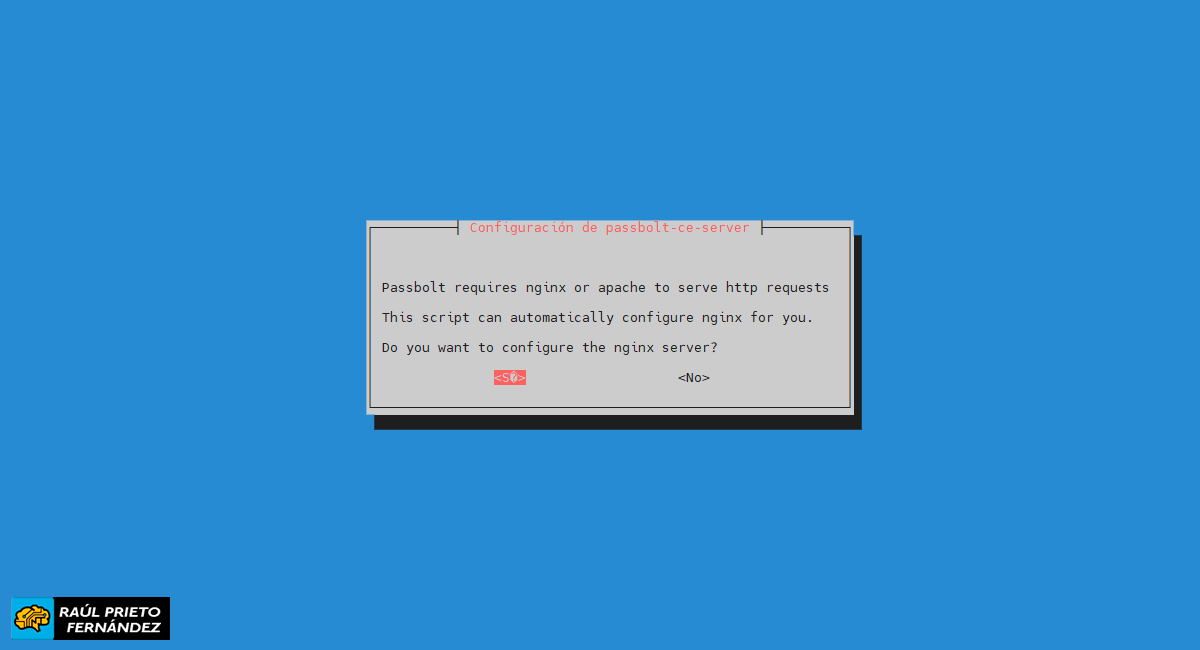

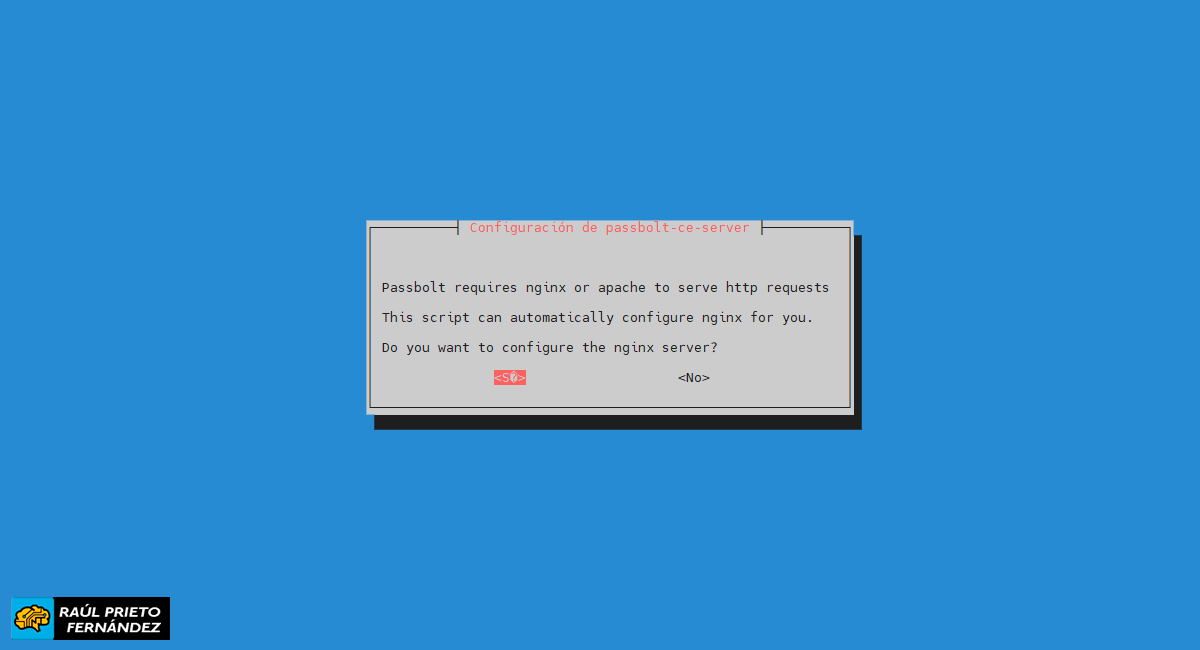

El siguiente paso será autoconfigurar Nginx para que podamos acceder a la interfaz Web de Passbolt:

Auto-Configurar Nginx

Auto-Configurar Nginx

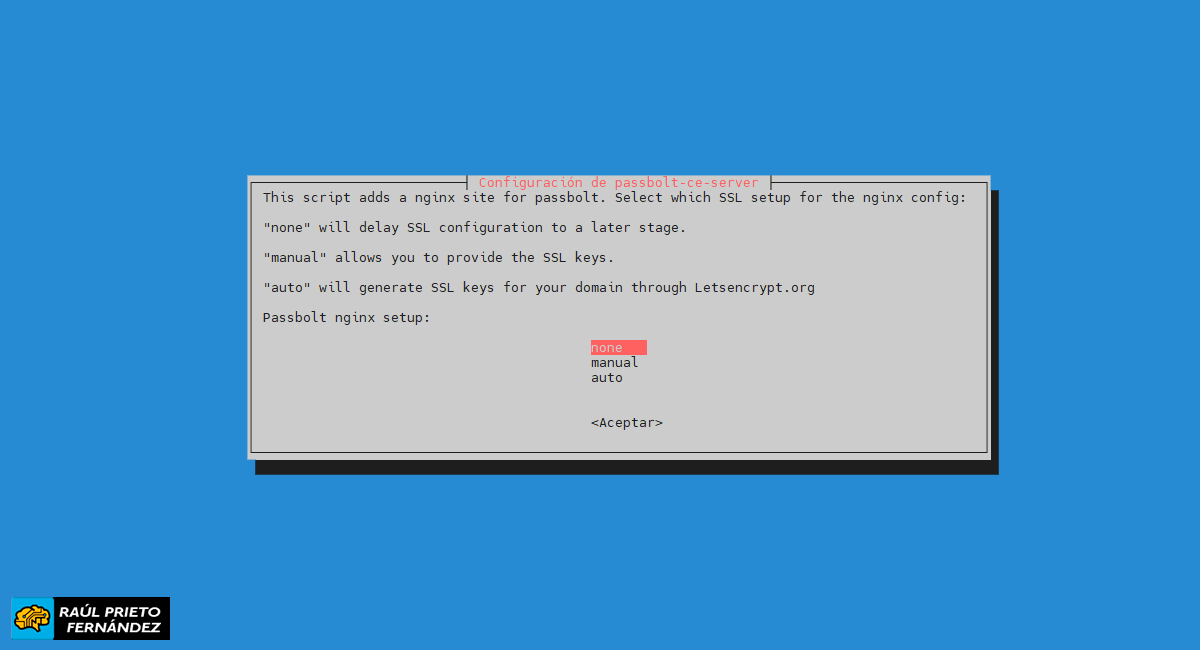

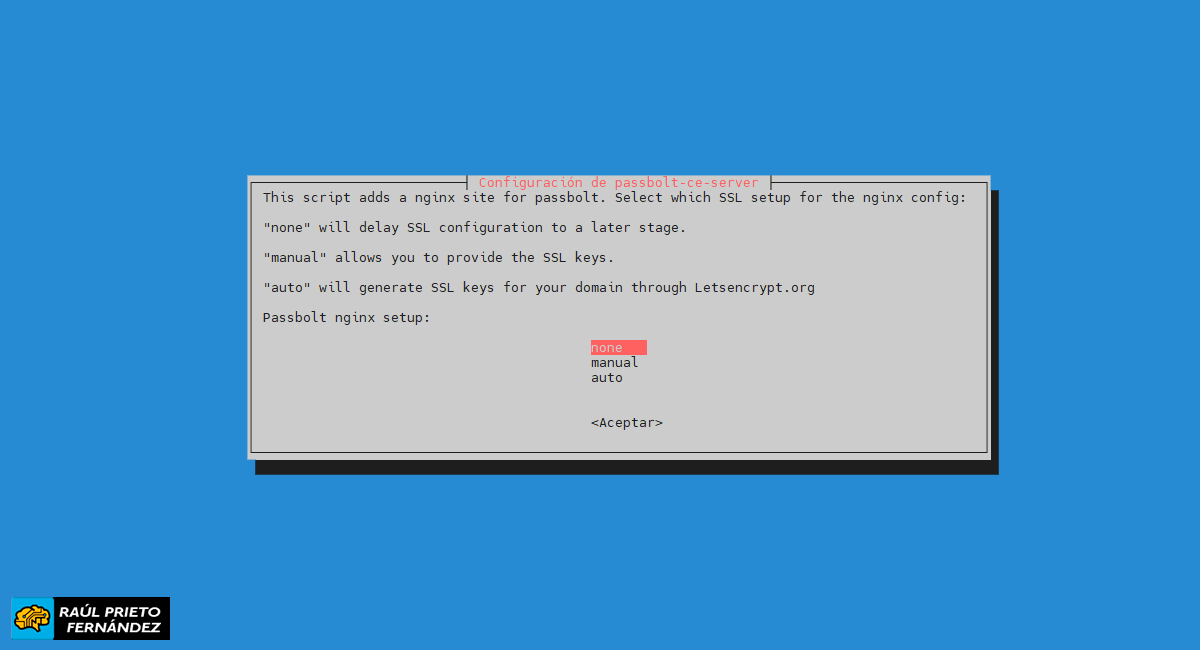

Passbolt por seguridad debe estar configurado con SSL. En ese ejemplo no vamos a configurar SSL, pero posteriormente podréis configurarlo desde la interfaz web:

No seleccionar SSL (en producción debe ir con SSL)

No seleccionar SSL (en producción debe ir con SSL)

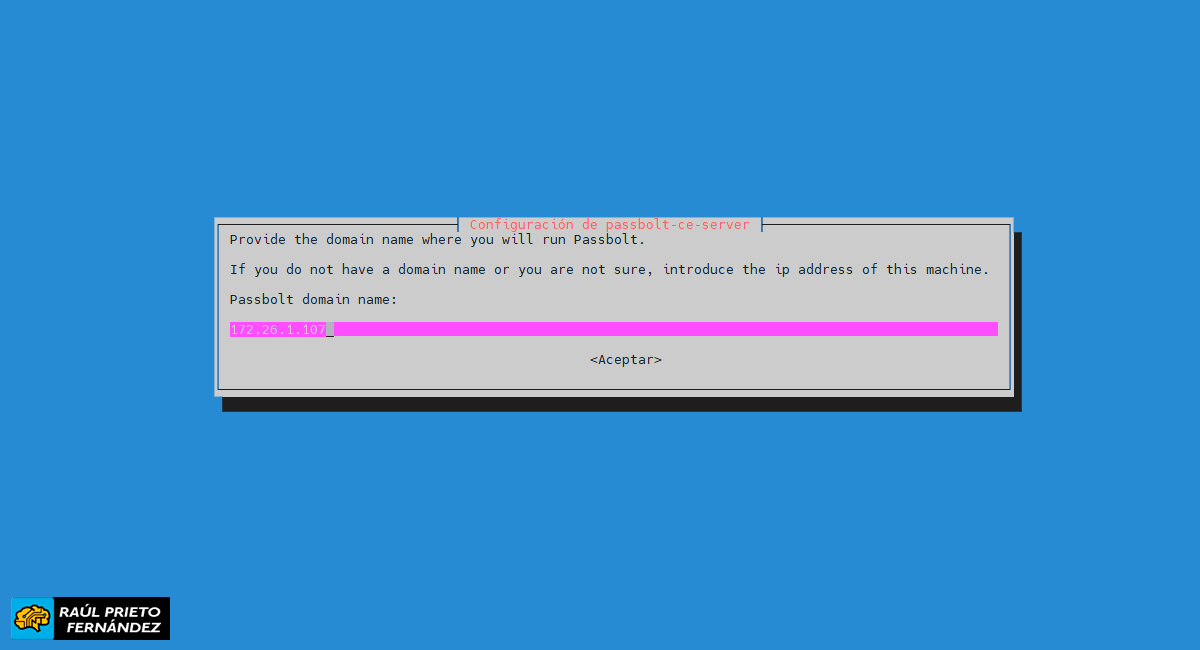

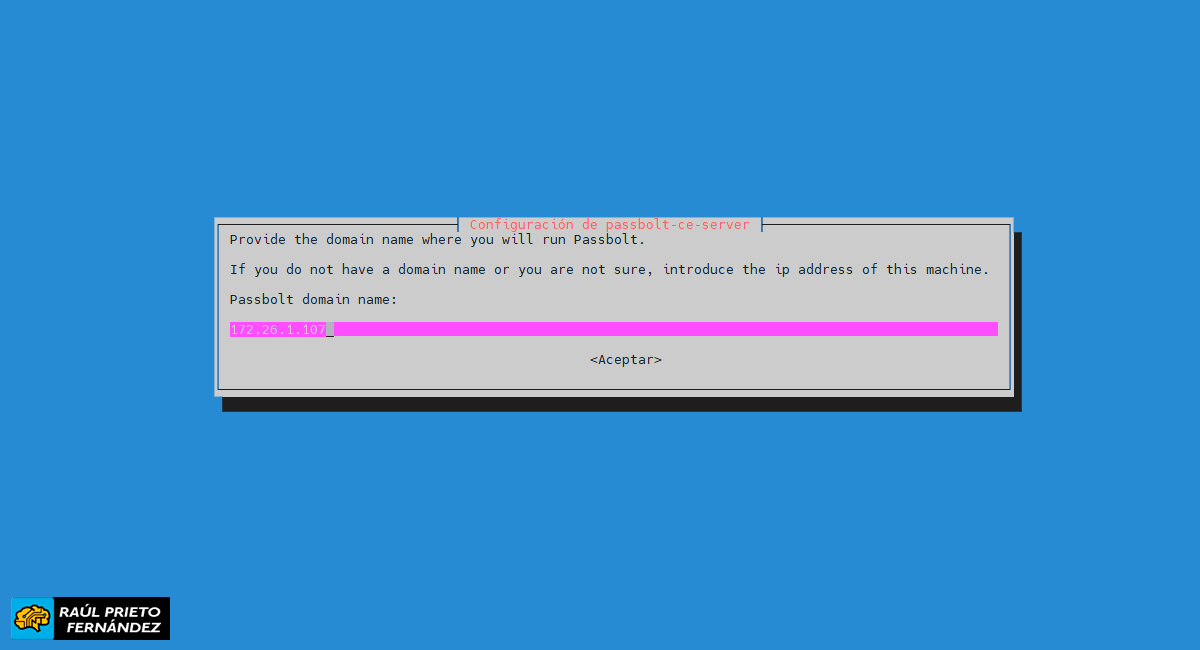

A continuación, introduciremos el dominio de Passbolt, si no tenemos uno introduciremos la IP:

Nombre del dominio

Nombre del dominio

Una vez finalizada la instalación, veremos un mensaje en consola como el siguiente:

Configurando passbolt-ce-server (4.4.1-1) ...

____ __ ____

/ __ \____ _____ ____/ /_ ____ / / /_

/ /_/ / __ `/ ___/ ___/ __ \/ __ \/ / __/

/ ____/ /_/ (__ | __ ) /_/ / /_/ / / /

/_/ \__,_/____/____/_.___/\____/_/\__/

Open source password manager for teams

-------------------------------------------------------------------------------

A JWT key pair was successfully created.

Public key path: /etc/passbolt/jwt/jwt.pem

Secret key path: /etc/passbolt/jwt/jwt.key

=====================================================================

Well done! Visit http://172.26.1.107 to finish installation

=====================================================================

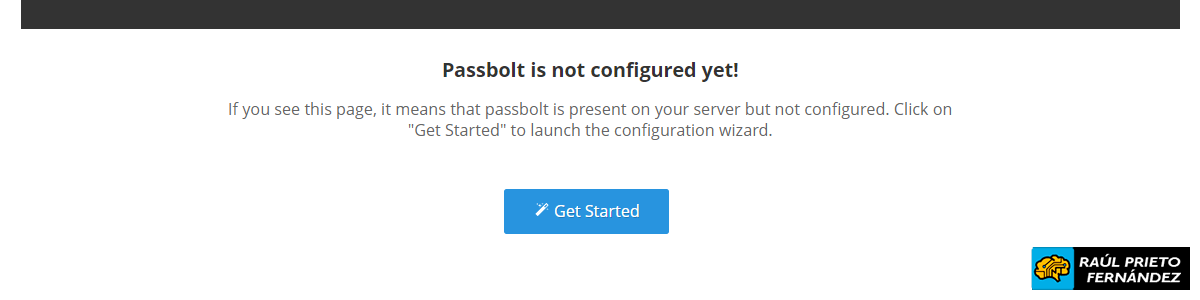

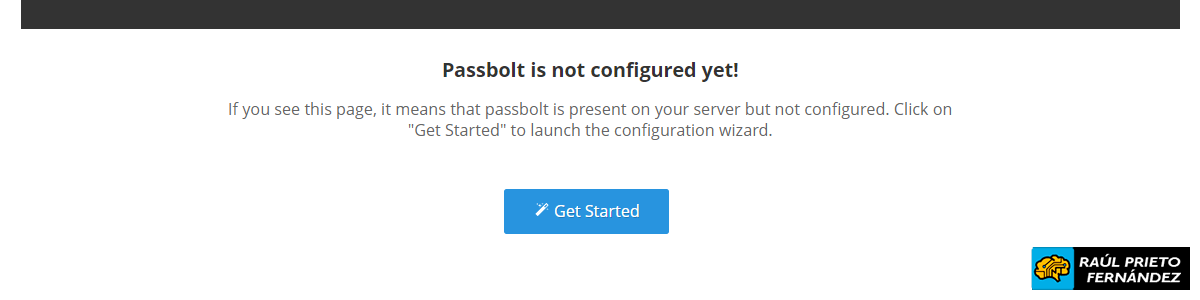

4.- CONFIGURAR PASSBOLT

Antes de poder utilizar la aplicación, debemos configurarla. Desde un navegador Web accederemos a la IP o a nuestro dominio donde tenemos Passbolt instalado. Podremos ver el asistente de instalación:

Asistente de configuración

Asistente de configuración

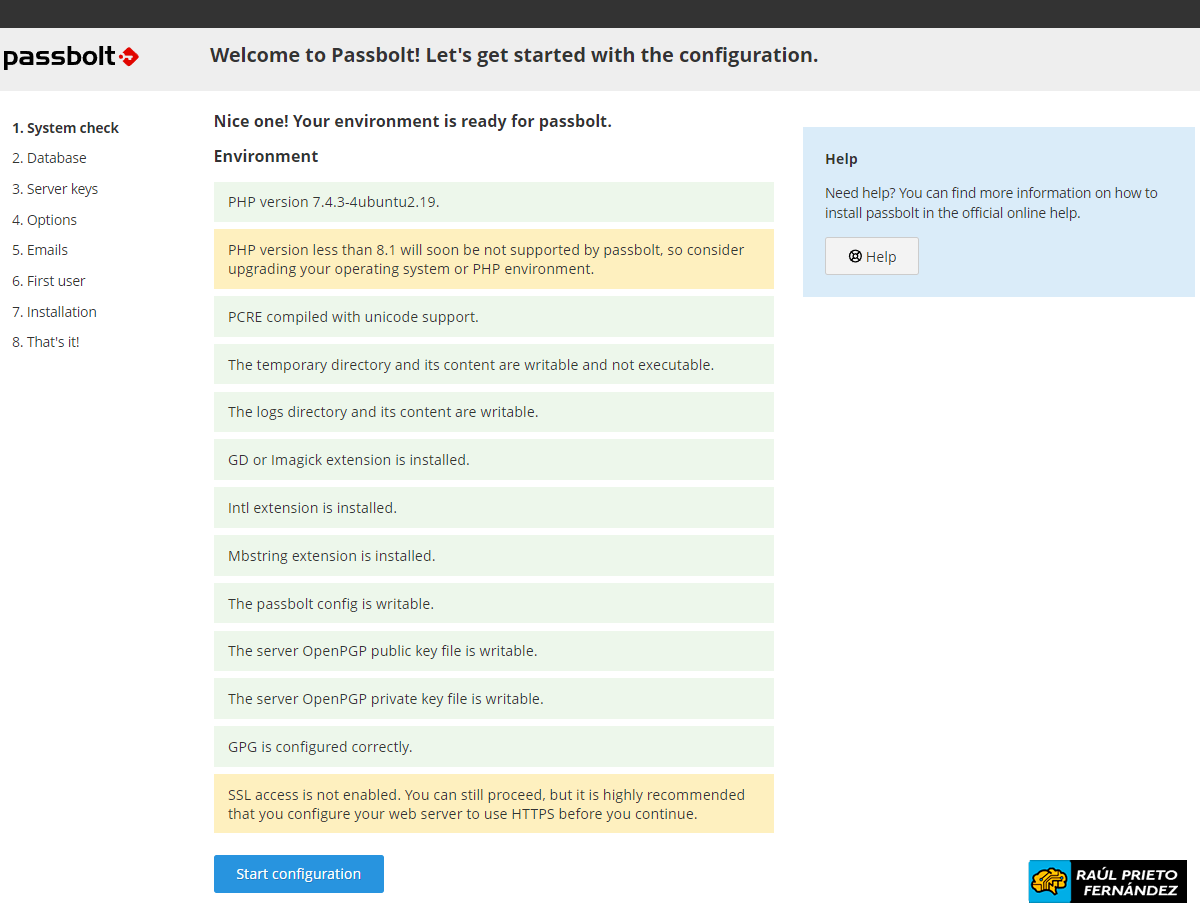

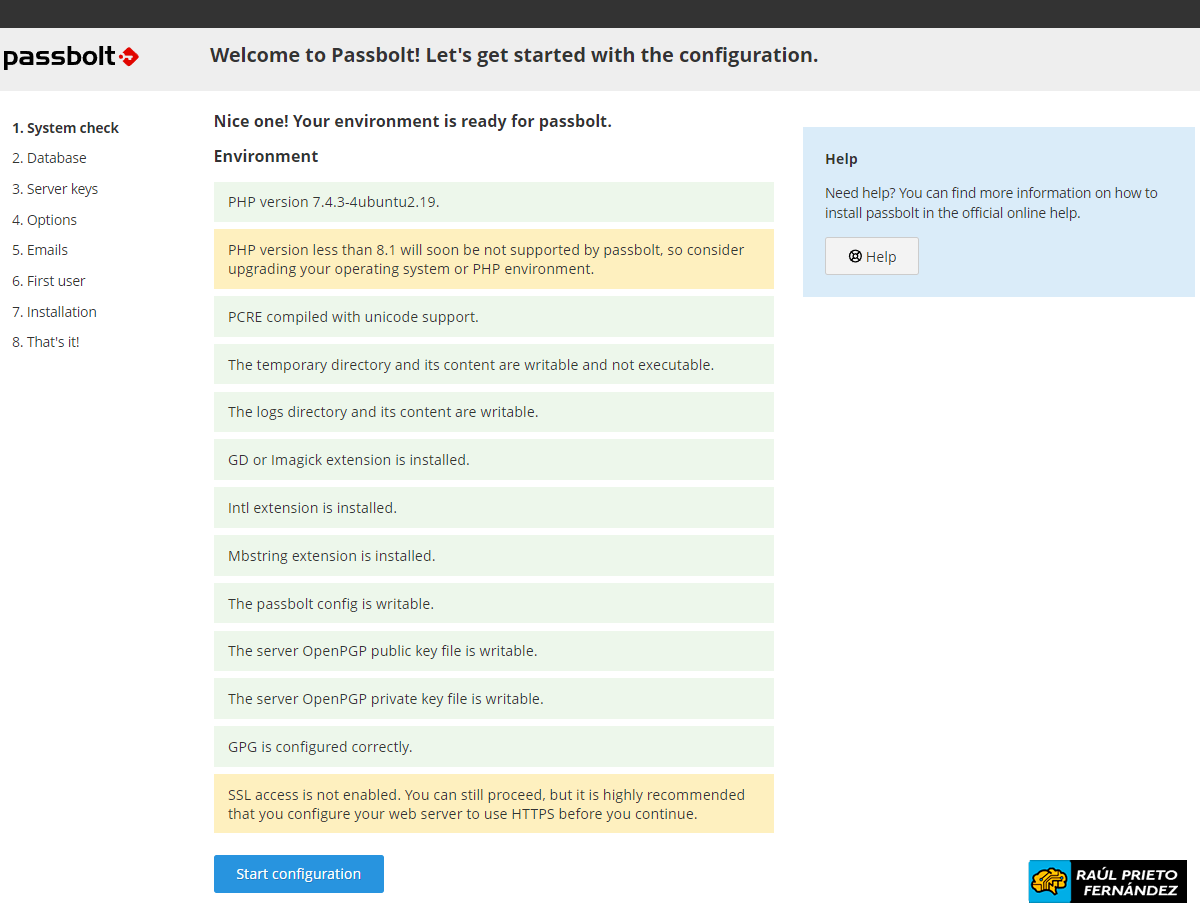

4.1.- HEATHCHECK

La primera página del asistente nos indicará si nuestro entorno está listo para poder instalar Passbolt. Si alguno de los requisitos es bloqueante deberemos resolverlo antes de continuar. Haremos clic "Iniciar configuración" cuando esté listo.

Comprobación de requisitos

Comprobación de requisitos

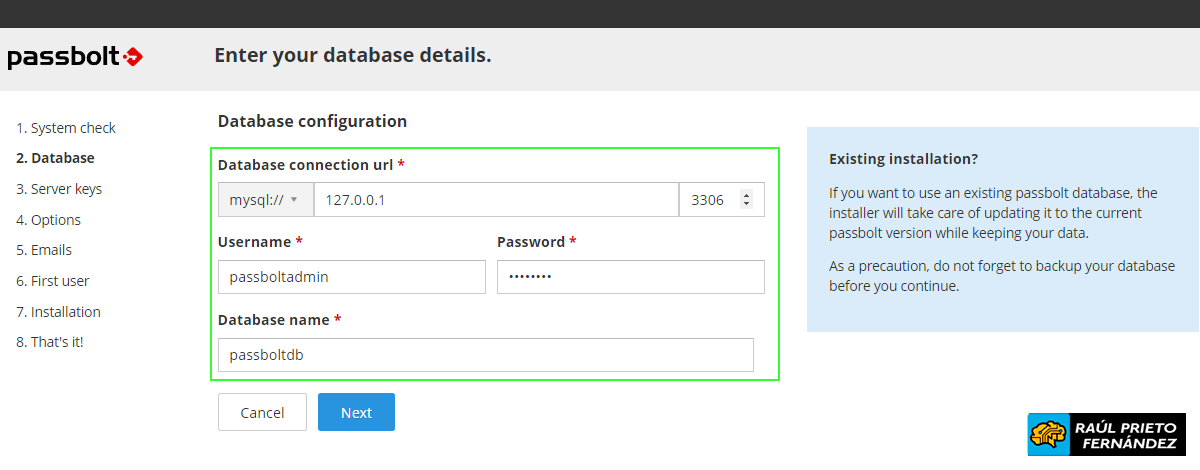

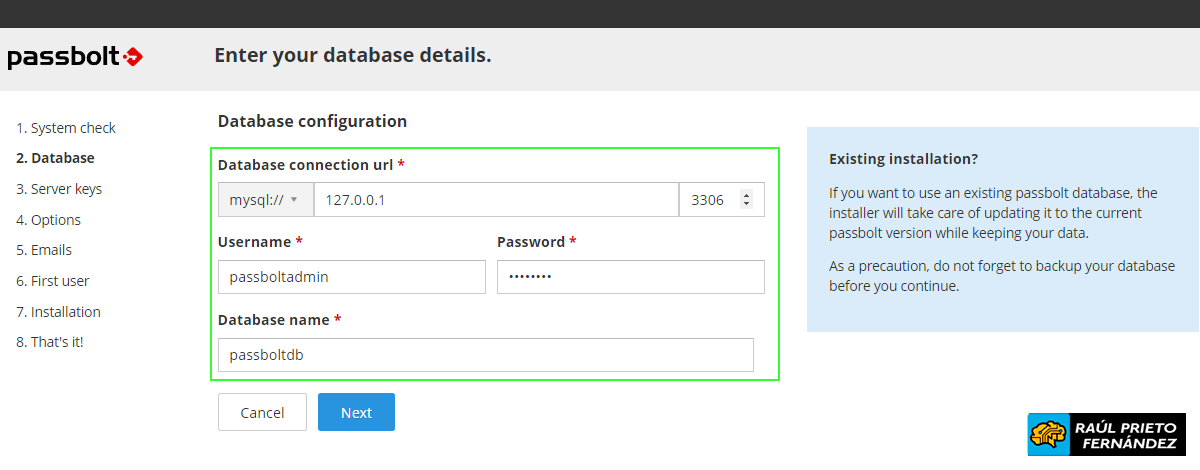

4.2.- BASE DE DATOS

Este paso consiste en decirle a Passbolt qué base de datos utilizar. Tenemos que introducir el nombre del host, el número de puerto, el nombre de la base de datos, el nombre de usuario y la contraseña:

Base de datos

Base de datos

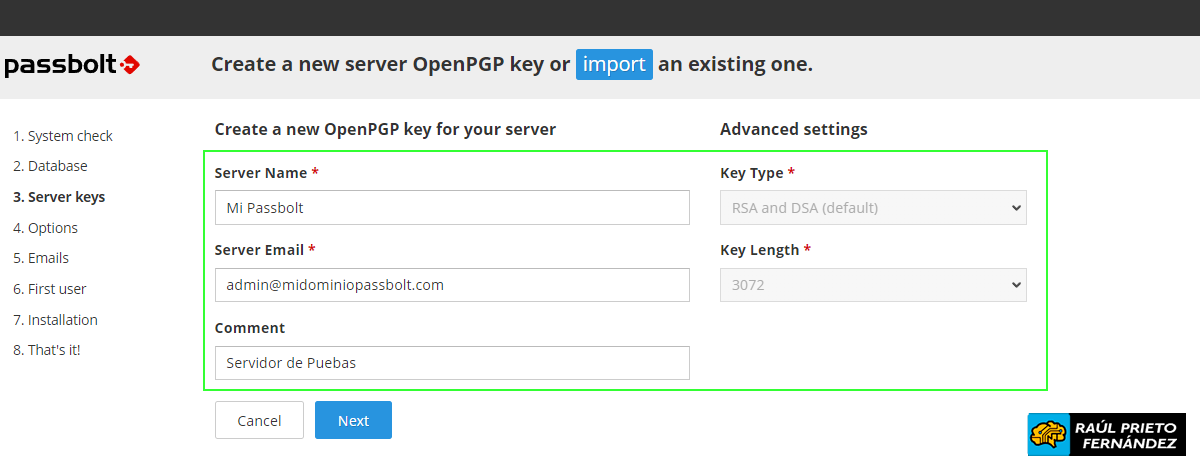

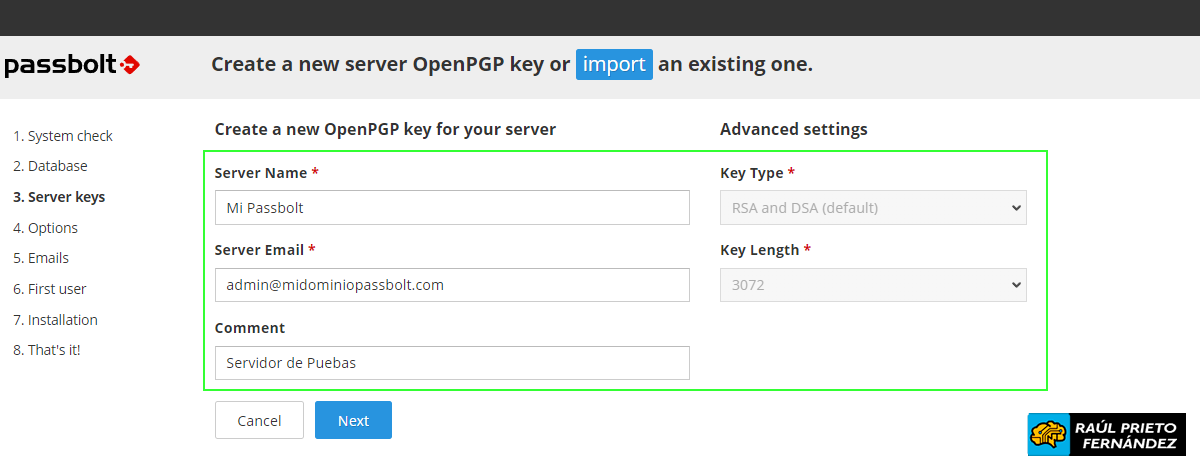

4.3.- LLAVE GPG

En esta sección se puede generar o importar un par de claves GPG. Este par de claves será utilizado por la API Passbolt para autenticarse durante el proceso de protocolo de enlace de inicio de sesión.

Generaremos una clave si no tenemos una.

Llaves GPG

Llaves GPG

Opcional: importad una clave si ya tenéis una y deseáis que vuestro servidor la use.

Aviso "No establezca una frase de contraseña ni una fecha de vencimiento. El módulo php-gnupg no admite el uso de frase de contraseña en este momento. Asegúrate de no configurar uno. De igual forma no establezcas una fecha de vencimiento. De lo contrario, todos sus usuarios deberán realizar una recuperación de la cuenta cuando finalmente necesite actualizar la clave."

Para crear una nueva clave GnuPG sin frase de contraseña hay que ejecutar:

raul@debian:~$ gpg --batch --no-tty --gen-key <<EOF

Key-Type: default

Key-Length: 2048

Subkey-Type: default

Subkey-Length: 2048

Name-Real: John Doe

Name-Email: email@domain .tld

Expire-Date: 0

%no-protection

%commit

EOF

No dudéis en reemplazar Name-Real y Name-Email por los tuyos propios. Para mostrar la nueva clave hay que ejecutar:

raul@debian:~$ gpg --armor --export-secret-keys email@domain .tld

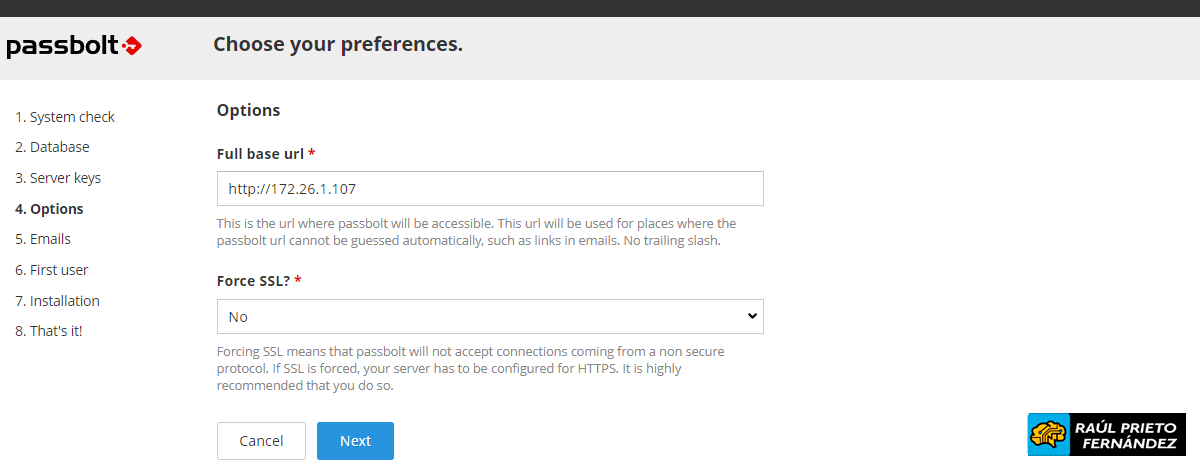

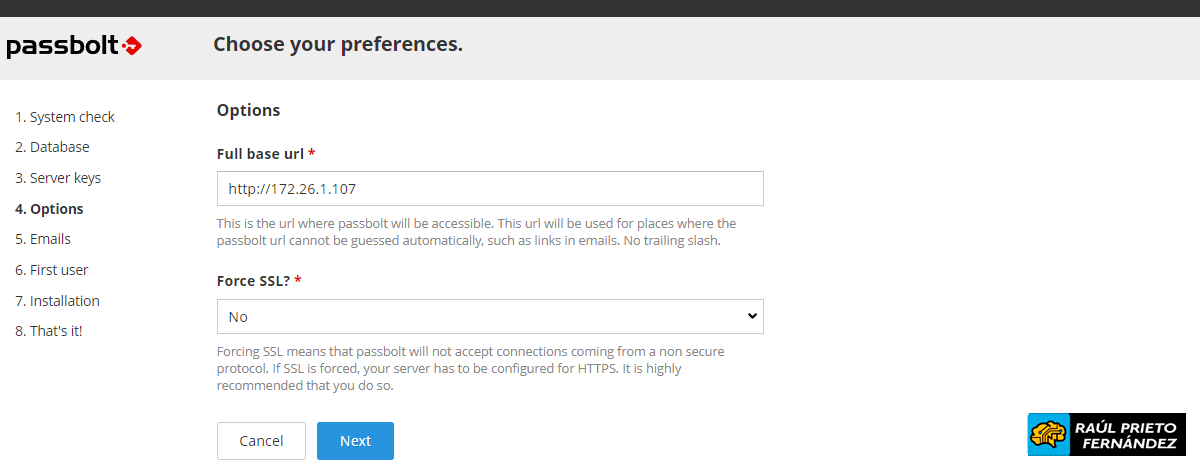

4.4.- OPCIONES

Introduciremos la URL raíz de nuestro Passbolt y si queremos usar SSL. En este ejemplo no vamos a utilizar SSL. En producción hay que activarlo SI o SI:

Opciones

Opciones

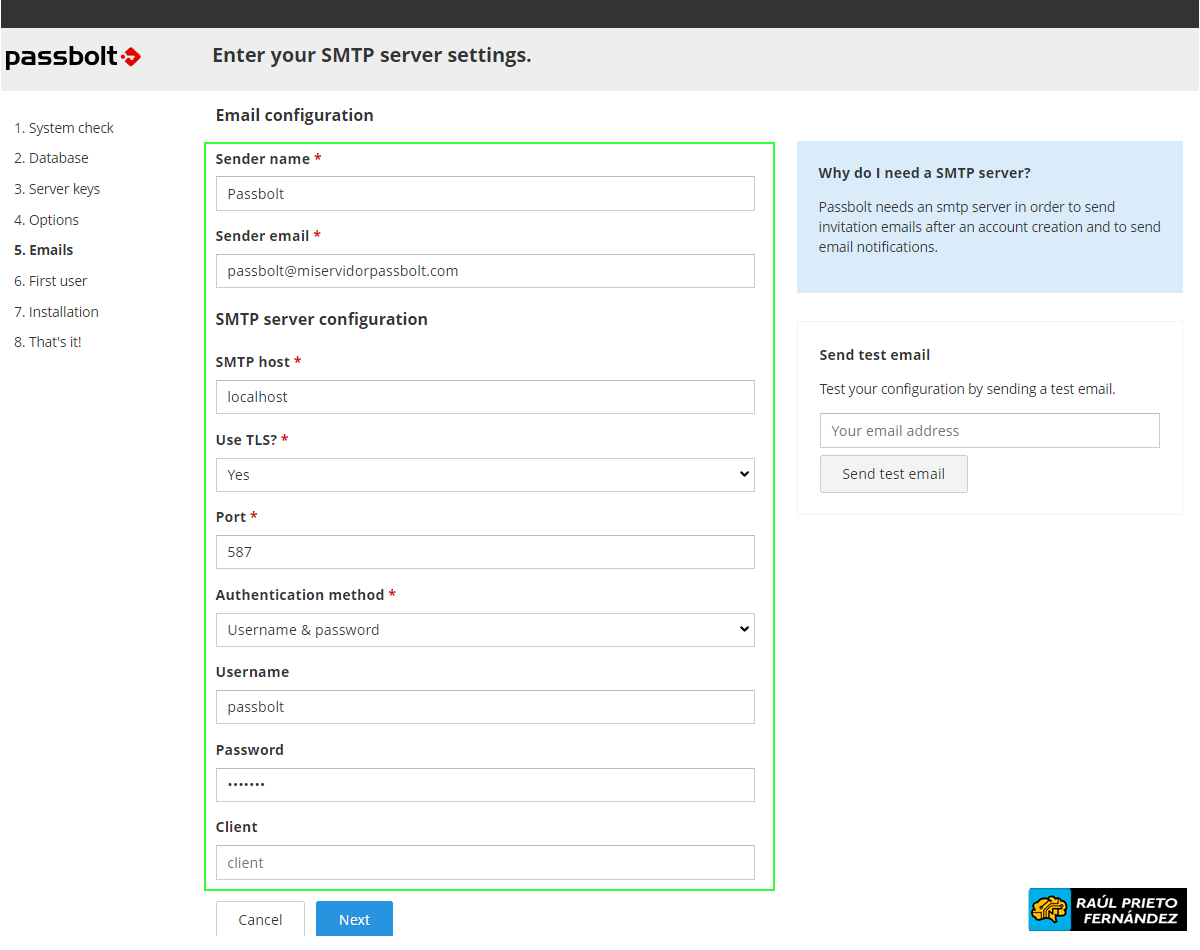

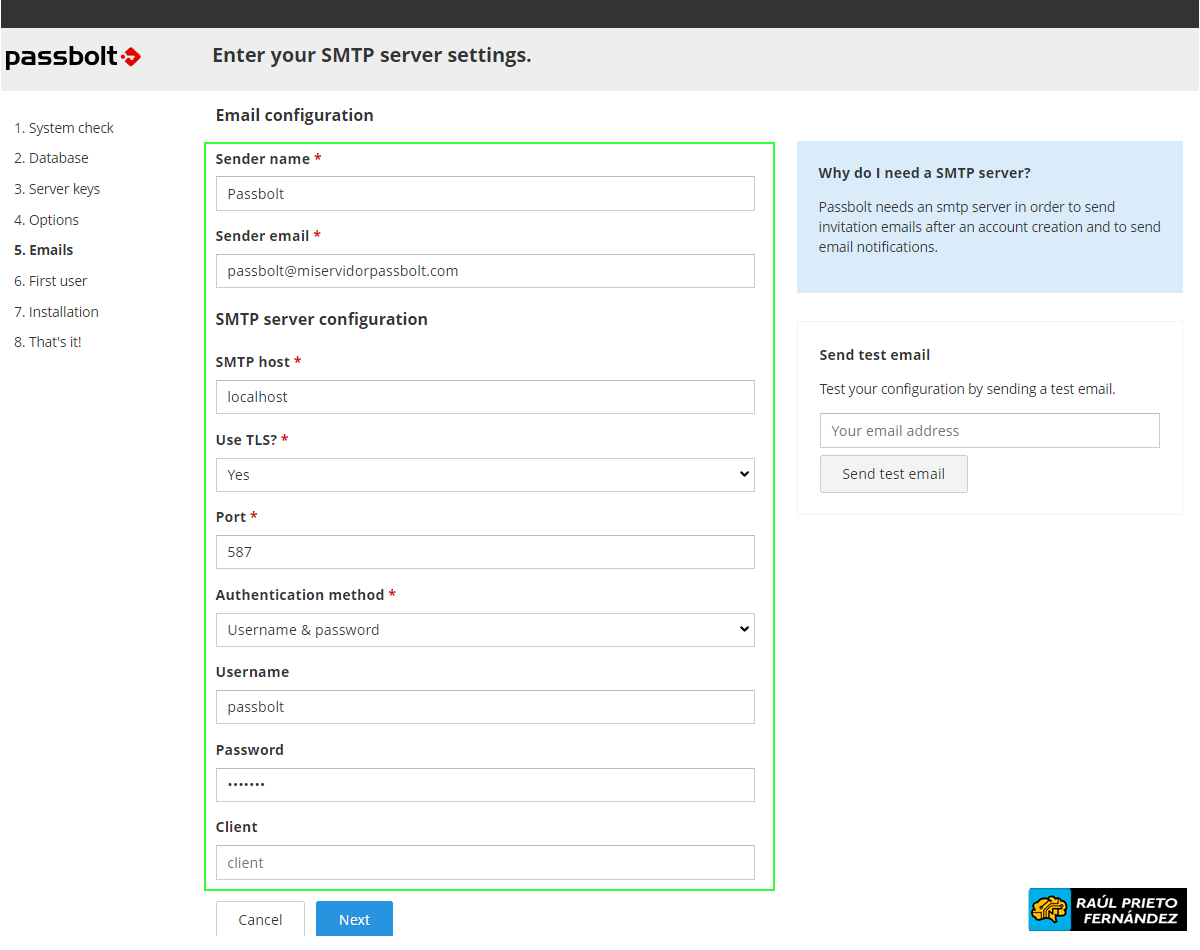

4.5.- SERVIDOR DE CORREO (SMTP)

En esta etapa, el asistente nos pedirá que ingresemos los detalles de nuestro servidor SMTP. También podemos probar que la configuración es correcta utilizando la función de correo electrónico de prueba a la derecha de la pantalla.

Configuración SMTP

Configuración SMTP

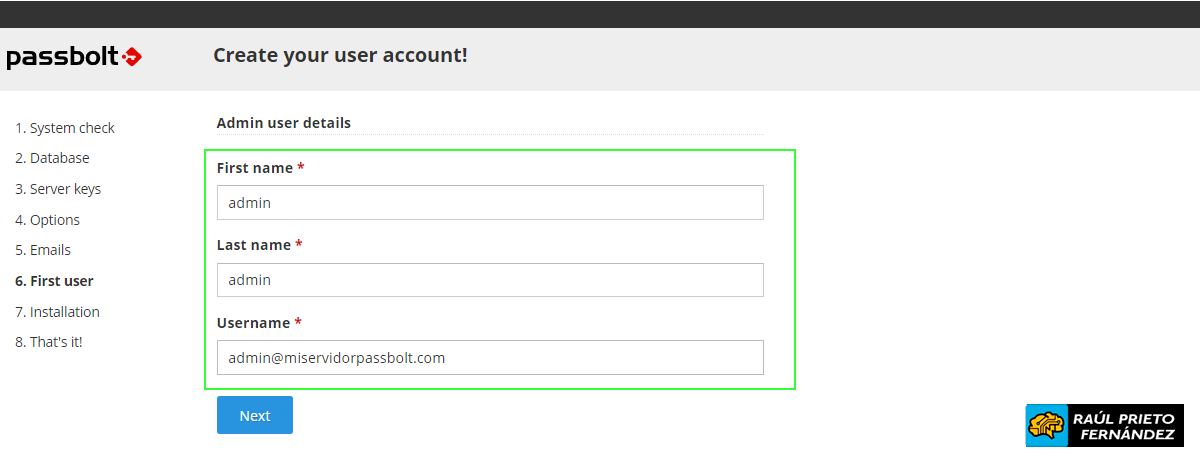

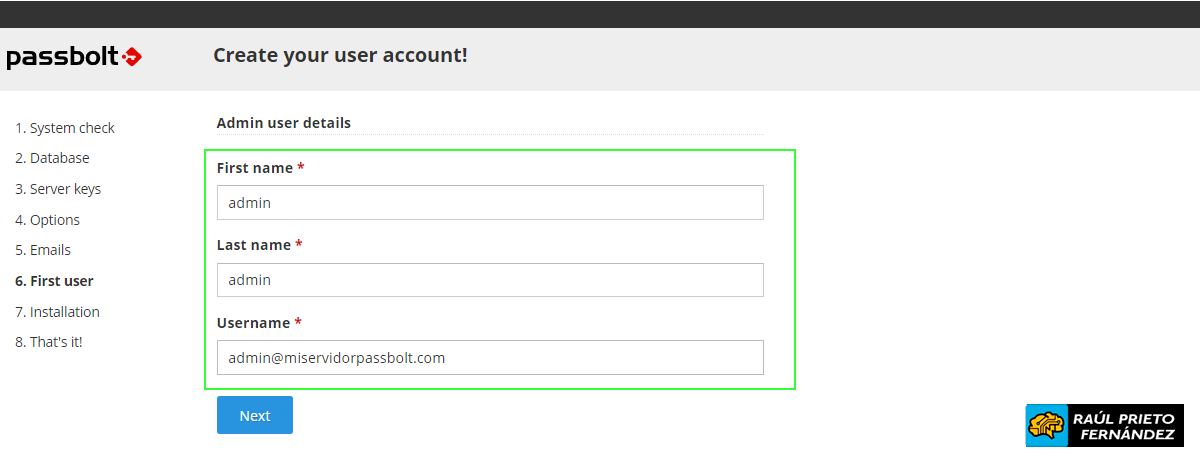

4.6.- CREAR EL PRIMER USUARIO

Debemos crear la primera cuenta de usuario administrador. Este primer usuario administrador probablemente seamos nosotros mismos, así que pondremos los datos y haremos clic en Siguiente.

Usuario administrador

Usuario administrador

La configuración termina despues de estos pasos.

5.- CONFIGURAR CUENTA DE ADMINISTRADOR

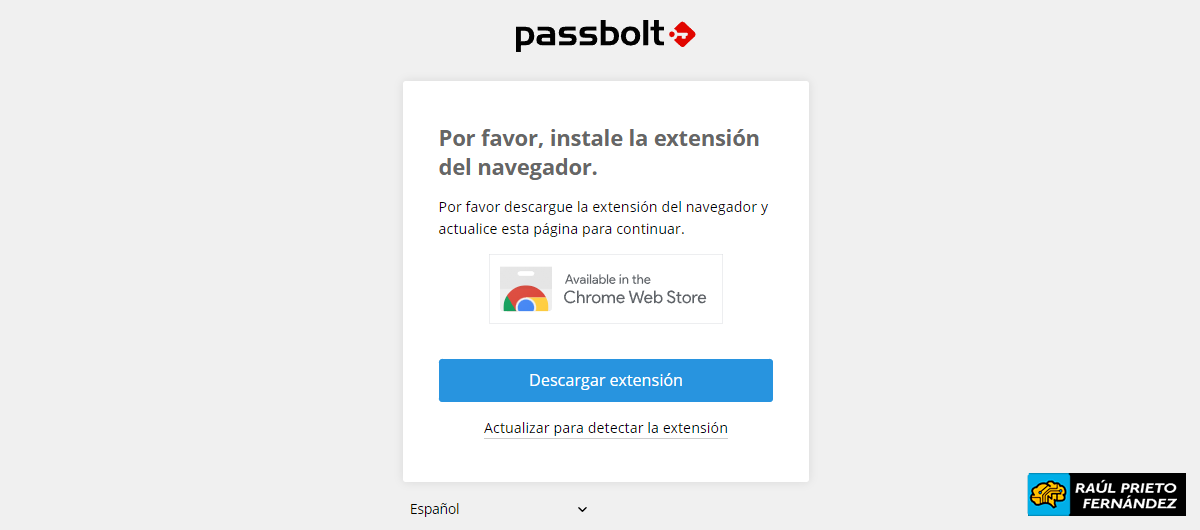

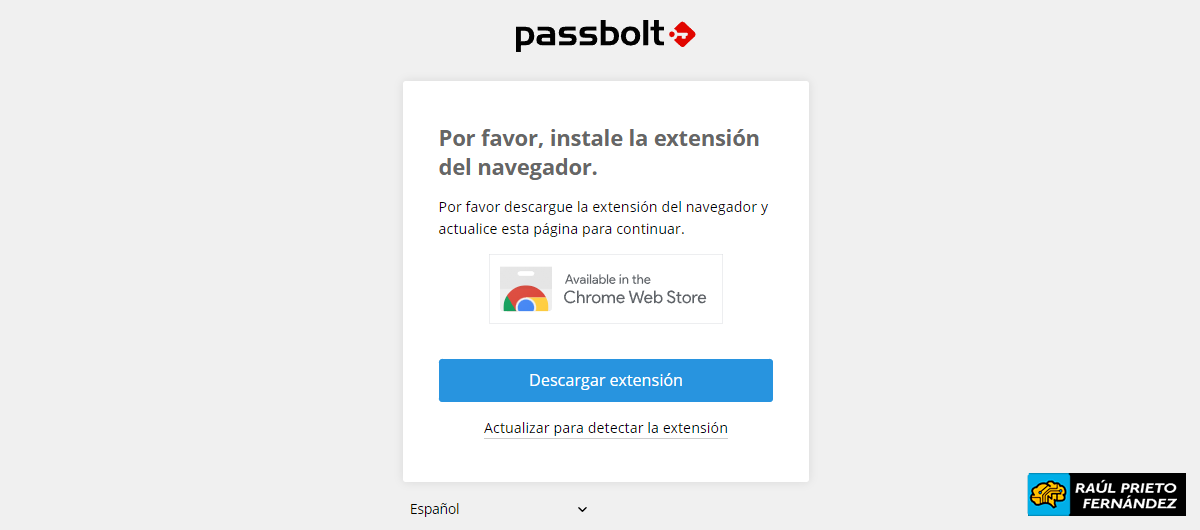

5.1.- DESCARGA DEL COMPLEMENTO

Antes de continuar, Passbolt nos pedirá que descarguemos su complemento. Si ya lo tenemos instalado podemos pasar el punto siguiente:

Plugin Passbolt

Plugin Passbolt

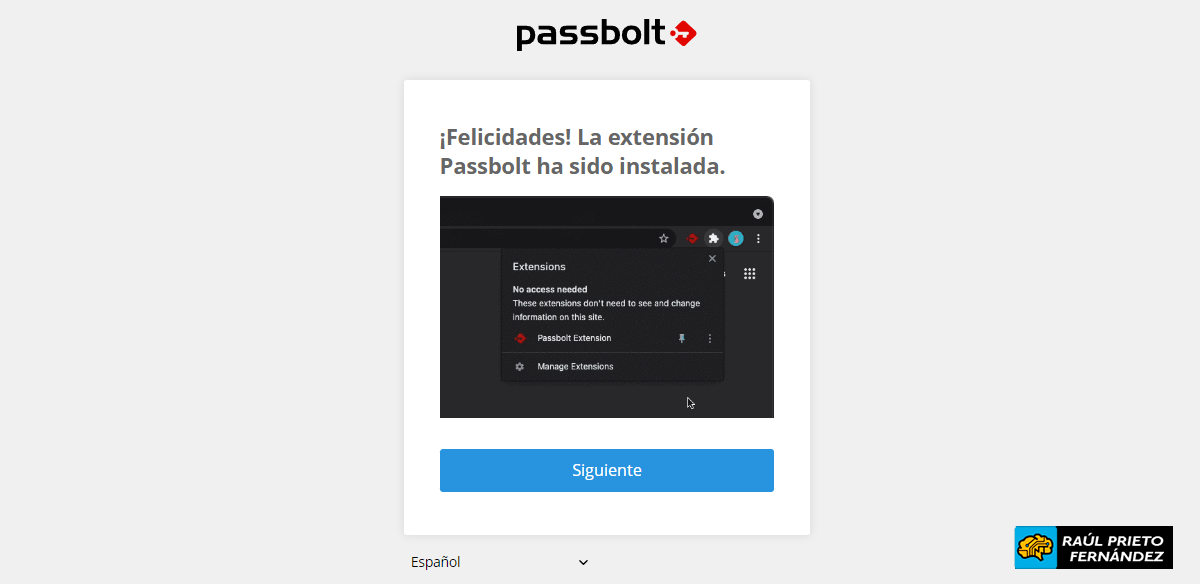

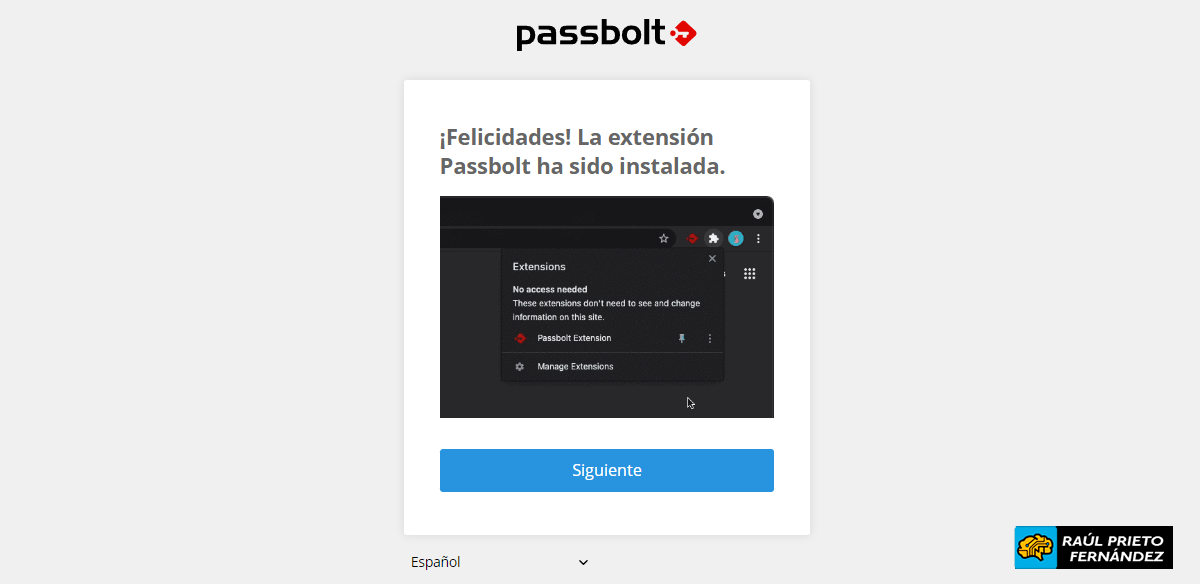

Plugin instalado

Plugin instalado

5.2.- CREAR UNA CLAVE

Passbolt nos pedirá que creemos o importemos una clave que luego se utilizará para identificarnos y cifrar las contraseñas. Nuestras claves deben estar protegida por una contraseña.

Plugin Passbolt contraseña

Plugin Passbolt contraseña

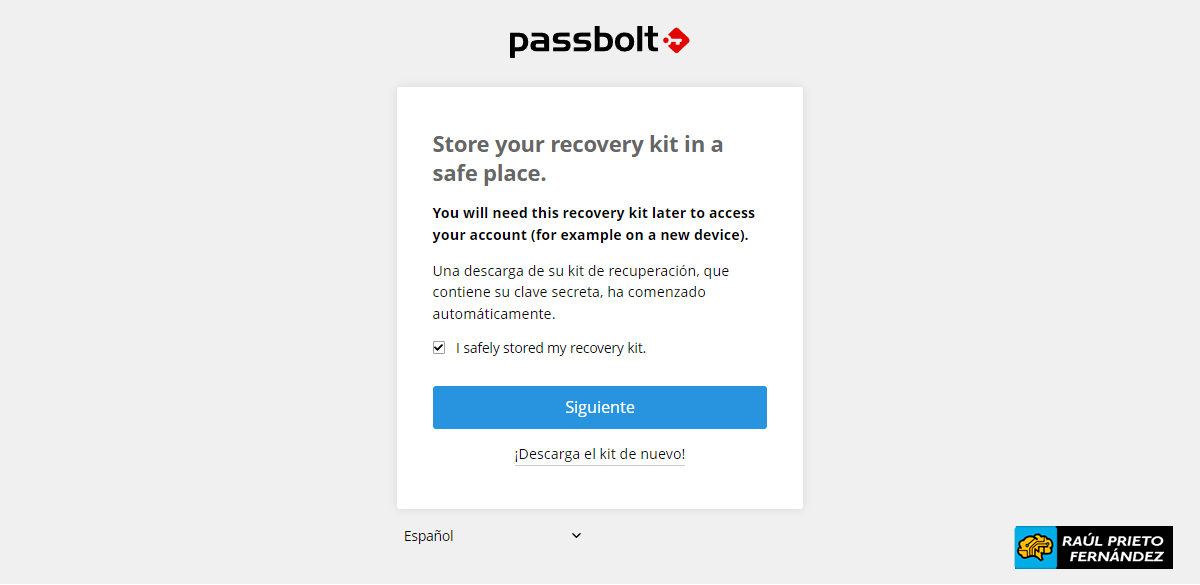

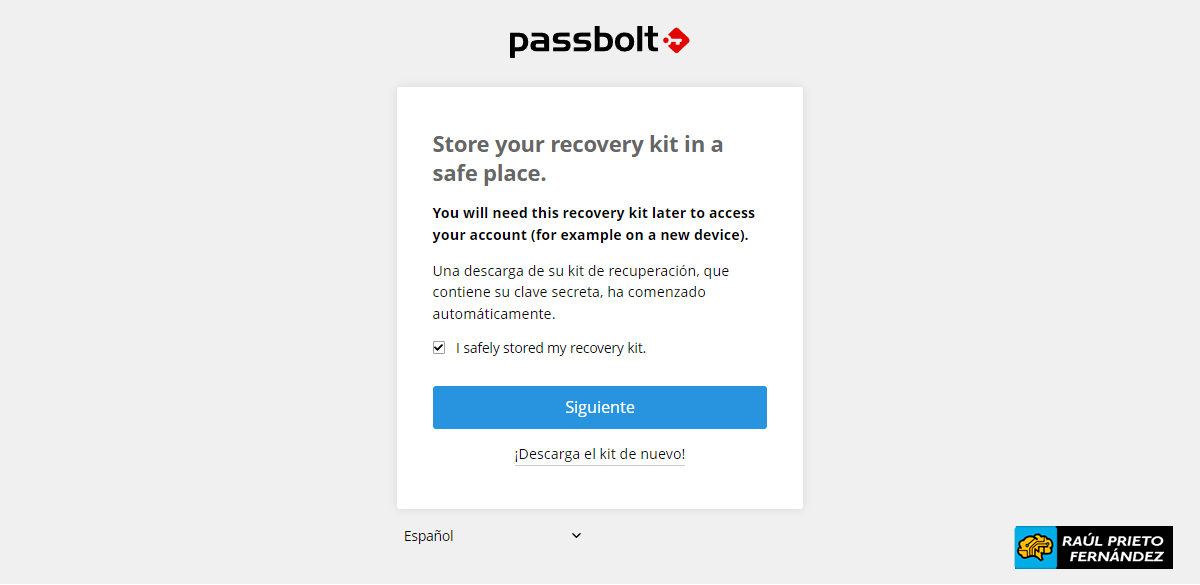

5.3.- KIT DE RECUPERACIÓN

Este paso es esencial. Nuestra clave es la única forma de acceder a nuestra cuenta y contraseñas.

ADVERTENCIA: Si perdemos esta clave (por ejemplo, al romper o perder nuestro PC y no tener una copia de seguridad), nuestros datos cifrados se perderán incluso si recordamos la frase de contraseña.

Guardar clave de recuperación

Guardar clave de recuperación

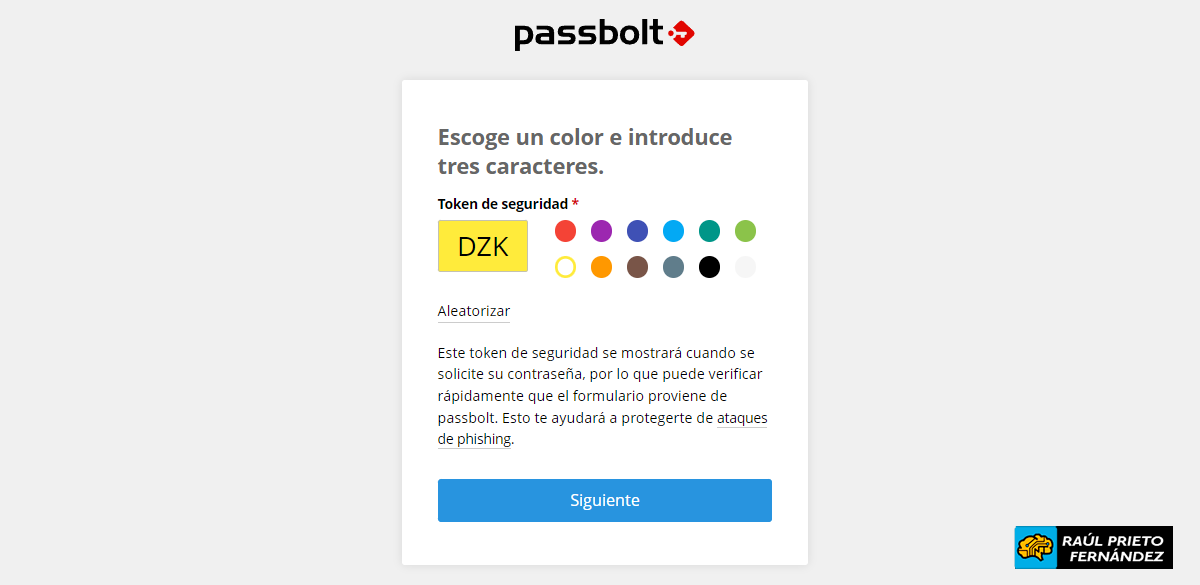

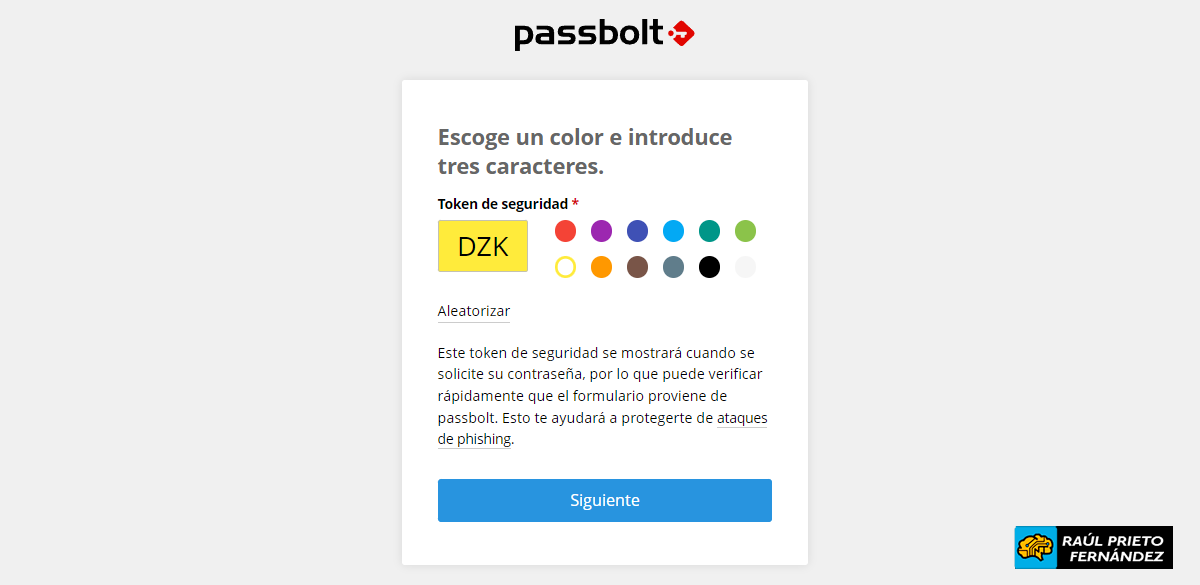

5.4.- TOKEN DE SEGURIDAD

Por último, debemos elegir un color y un token de tres caracteres. Es un mecanismo de seguridad secundario que nos ayuda a mitigar los ataques de phishing. Cada vez que realicemos una operación sensible en Passbolt, deberíamos introducir este token.

Token de seguridad

Token de seguridad

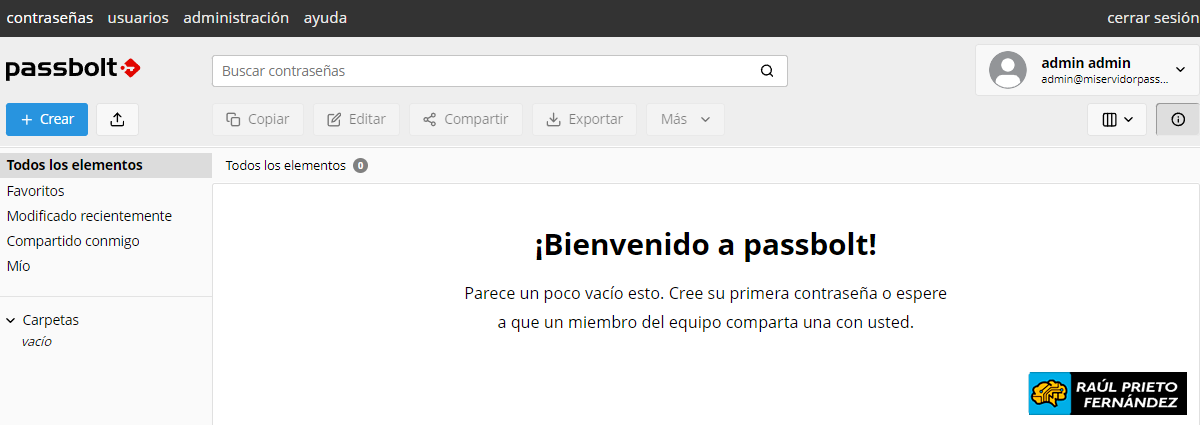

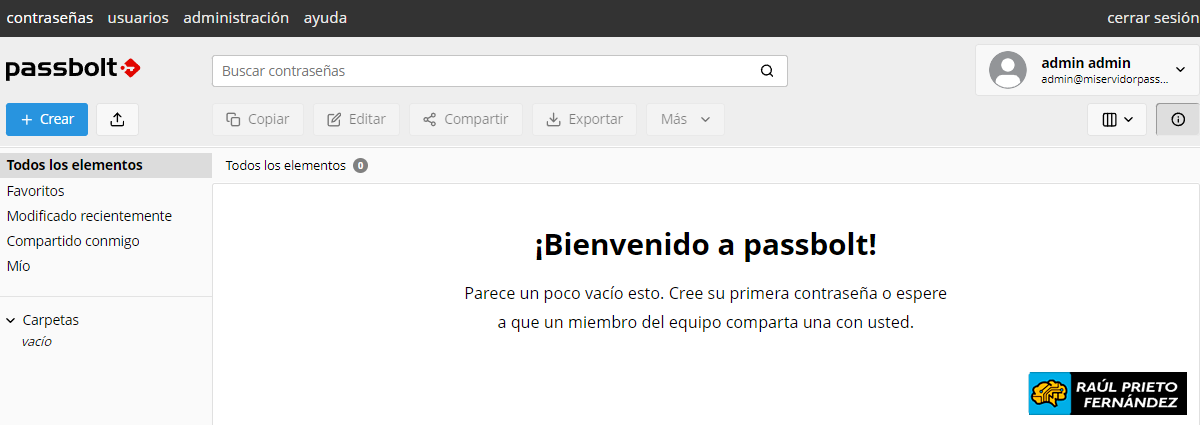

6.- PÁGINA PRINCIPAL

Una vez finalizados todos los pasos, veremos la pantalla principal de Passbolt:

Dashboard Passbolt

Dashboard Passbolt

ENJOY!

Crear la base de datos

Crear la base de datos Usuario administrador de la base de datos

Usuario administrador de la base de datos Contraseña del administrador de MySQL

Contraseña del administrador de MySQL Usuario de Passbolt para la base de datos

Usuario de Passbolt para la base de datos Contraseña del usuario

Contraseña del usuario Repetir contraseña del usuario

Repetir contraseña del usuario Nombre de la base de datos

Nombre de la base de datos Auto-Configurar Nginx

Auto-Configurar Nginx No seleccionar SSL (en producción debe ir con SSL)

No seleccionar SSL (en producción debe ir con SSL) Nombre del dominio

Nombre del dominio Asistente de configuración

Asistente de configuración Comprobación de requisitos

Comprobación de requisitos Base de datos

Base de datos Llaves GPG

Llaves GPG Opciones

Opciones Configuración SMTP

Configuración SMTP Usuario administrador

Usuario administrador Plugin Passbolt

Plugin Passbolt Plugin instalado

Plugin instalado Plugin Passbolt contraseña

Plugin Passbolt contraseña  Guardar clave de recuperación

Guardar clave de recuperación Token de seguridad

Token de seguridad Dashboard Passbolt

Dashboard Passbolt

Login con Google

Login con Google Login con Microsoft

Login con Microsoft Login con GitHub

Login con GitHub