Controlar el acceso a determinadas páginas Web con Mikrotik y RouterOS, es sumamente sencillo gracias al filtrado de páginas en la Capa 7 del nivel OSI. El uso de expresiones regulares nos facilita filtrar exactamente lo que queremos.

Seguid leyendo y os enseñaré cómo podéis bloquear las páginas Web que necesitéis para los usuarios de vuestra red...

¿QUÉ ES MIKROTIK?

MikroTik, es una compañía letona proveedora de tecnología disruptiva de hardware y software para la creación de redes. Mikrotik RouterOS es un software que funciona como un Sistema Operativo para convertir un PC o una placa Mikrotik RouterBOARD en un router dedicado. MikroTik se dedica principalmente a la venta de productos de hardware de red como routers denominados routerboards y switches también conocidos por el software que lo integra, denominado RouterOS y SwOS. La compañía fue fundada en el 1995, aprovechando el emergente mercado de la tecnología inalámbrica.

RouterOS es un sistema operativo basado en el núcleo Linux, el cual implementa funcionalidades que los NSP e ISP tienden a implementar, como por ejemplo BGP, IPv6, OSPF o MPLS. Es un sistema versátil, con un gran soporte por parte de MikroTik, tanto a través de un foro como en su Wiki, proporcionando una amplia variedad de ejemplos de configuración. La venta de RouterOS, combinado con su línea de productos de hardware conocida como MikroTik RouterBOARD, está enfocada a los pequeños y medianos proveedores de acceso a Internet, que normalmente proporcionan acceso de banda ancha en áreas remotas.

Web: https://mikrotik.com/

Con MikroTik podemos bloquear webs no deseadas

1.- ELEMENTOS NECESARIOS PARA ESTE TUTORIAL

- Un equipo con RouterOS (PC o Routerboard)

- Otro PC con cualquier sistema operativo

- Conexión a Internet (obligatorio)

2.- REQUISITOS INICIALES

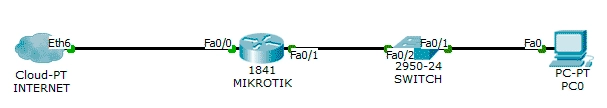

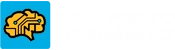

Para seguir este tutorial, es necesario tener montada una red similar a la que se ve en la siguiente imagen. Todas las conexiones web deberán pasar por nuestro equipo Mikrotik para poder realizar el filtrado de las páginas webs. Básicamente los PCs clientes deben salir a través de un equipo Mikrotik o cualquier otro equipo corriendo RouterOS y hacer NAT de las conexiones. Seguid el siguiente tutorial si necesitáis realizar una configuración desde cero: Cómo compartir Internet con Mikrotik y RouterOS:

Red ejemplo

Red ejemplo

3.- CONFIGURACIÓN DE LAS REGLAS DE BLOQUEO

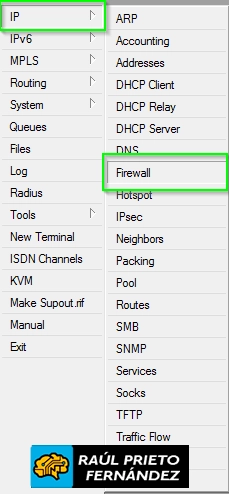

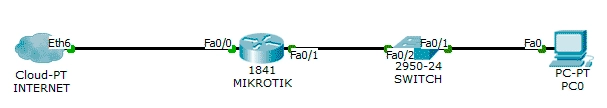

La configuración la realizaremos gráficamente, aunque también es posible desde línea de comandos y también es muy sencillo realizarla de esa forma. Desde Winbox, haremos click en el menú principal en IP->Firewall para abrir la configuración del cortafuegos del equipo:

IP->Firewall

IP->Firewall

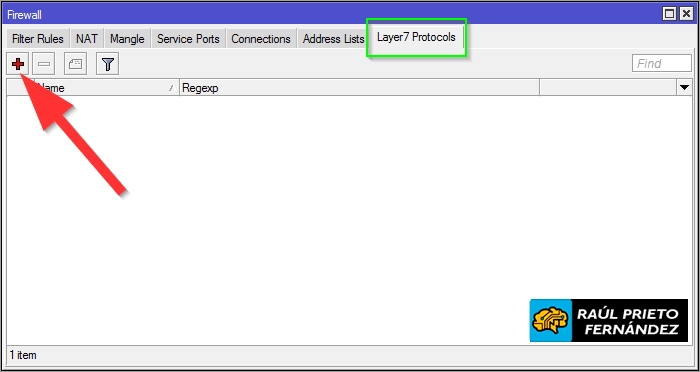

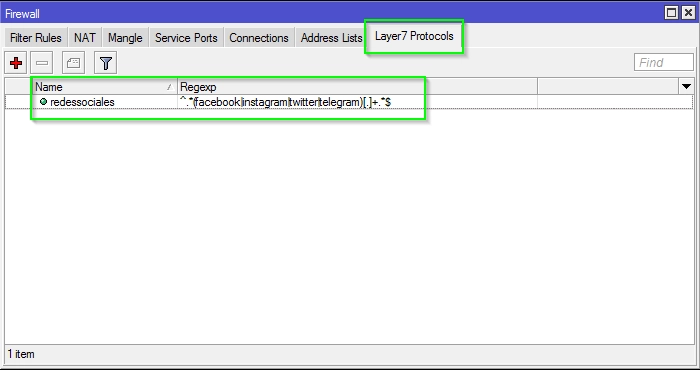

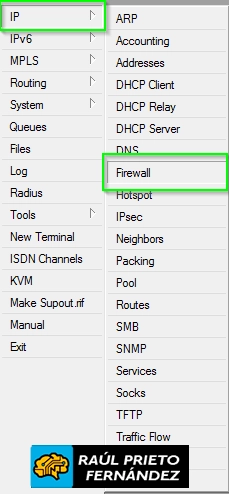

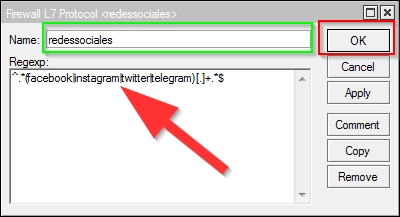

Una vez estemos en la ventana del Firewall, las reglas ó patrones serán añadidas dentro de la pestaña Layer 7 Protocols y en el símbolo +:

Layer 7 Protocols

Layer 7 Protocols

Las reglas admiten el formato de las Expresiones Regulares habituales.

Por ejemplo, si queremos bloquear cualquier página de facebook.com, podemos utilizar la siguiente expresión regular (aunque no es la ideal).

^.*facebook.com.*$

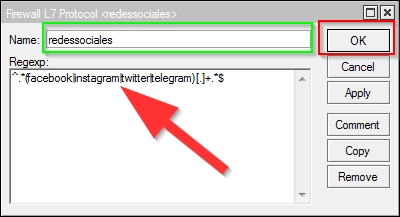

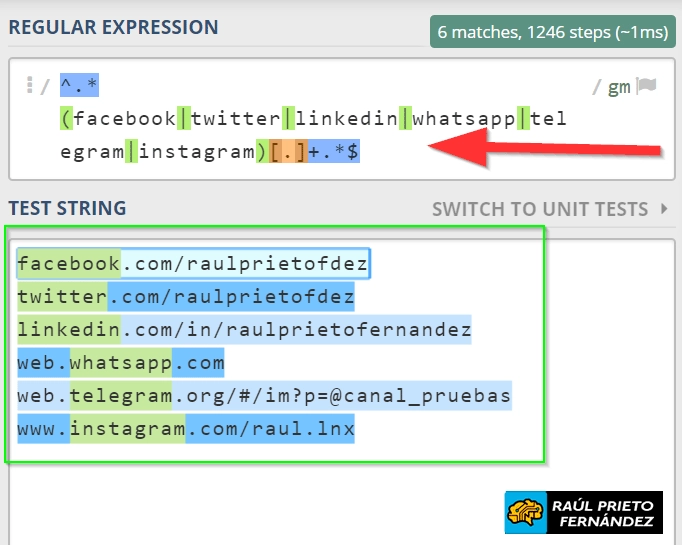

Si queremos bloquear Facebook, Twitter, WhatsApp, Linkedin, Telegram etc .... en una sola línea, la expresión regular a utilizar puede ser la siguiente (existen muchas posibilidades):

^.*(facebook|twitter|linkedin|whatsapp|telegram|instagram)[.]+.*$

Regla de filtrado

Regla de filtrado

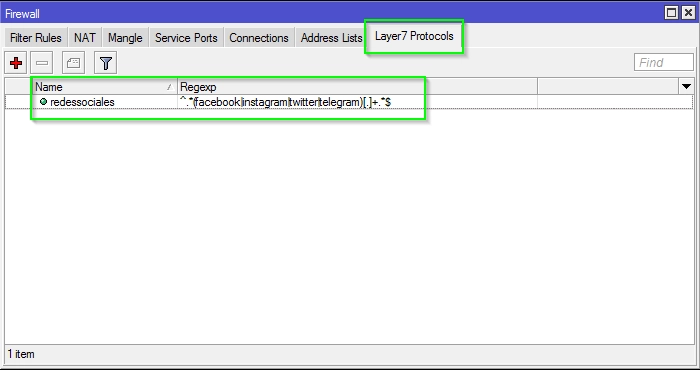

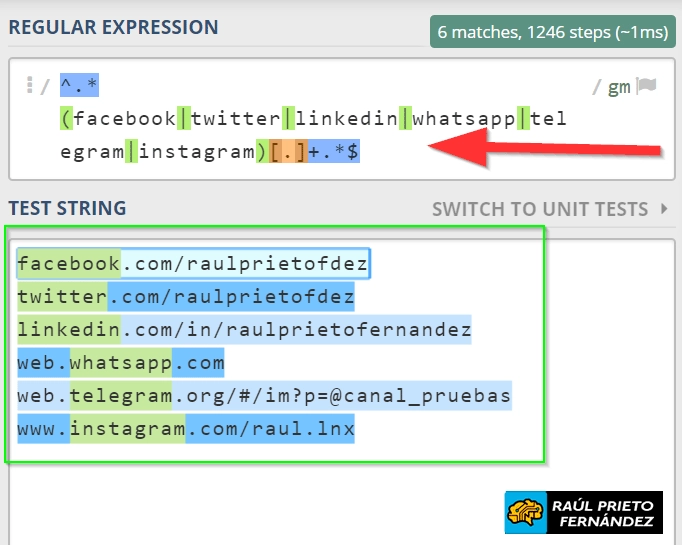

Las expresiones regulares son un mundo aparte y si necesitáis un control más exacto podéis visitar esta url: Cómo usar expresiones regulares. En la siguiente ventana se puede ver como ha quedado añadida a nueva regla de nombre "redessociales" para identificarla mejor:

Regla añadida al Firewall

Regla añadida al Firewall

Una página web donde podéis probar vuestras Expresiones Regulares es https://regex101.com/. La web es muy fácil de utilizar, en la parte superior se escribe la expresión regular y en el parte inferior las cadenas de texto a evaluar.

Probando reglas en Regex101.com

Probando reglas en Regex101.com

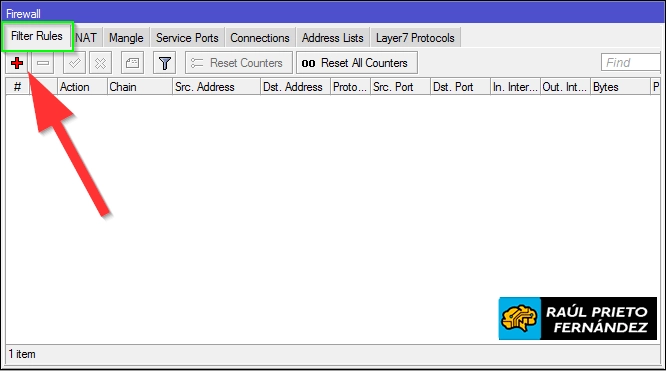

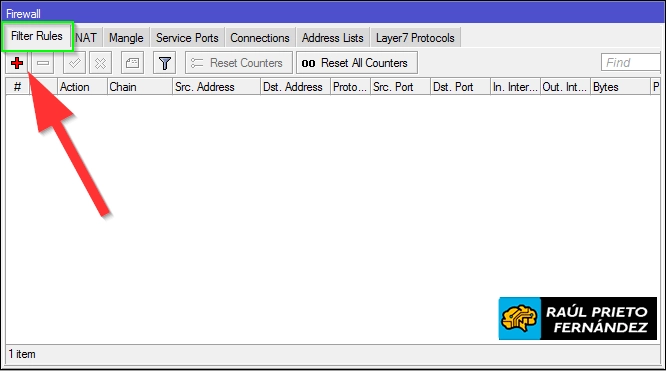

Ahora tenemos que añadir una nueva regla de filtrado de Firewall a la cual le asociaremos el patrón creado anteriormente y denegaremos todos los paquetes que coincidan. Para ello, desde la ventana de Firewall haremos click en el símbolo + en la pestaña "Filter Rules":

Añadir nueva regla de filtrado

Añadir nueva regla de filtrado

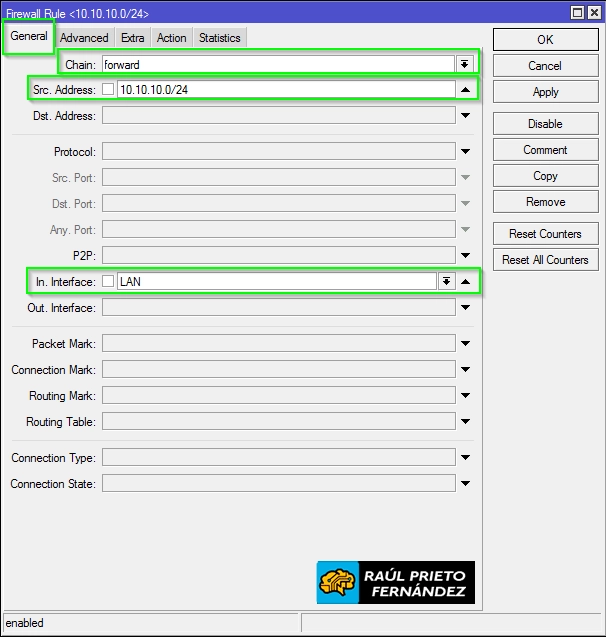

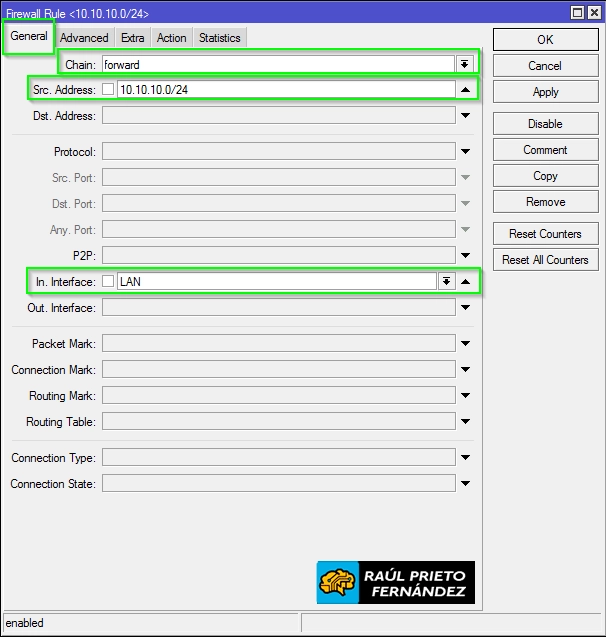

En la pestaña general, deberemos configurar la nueva regla como tipo "forward", el rango de IPS será nuestra LAN local (10.10.10.0/24) y la interfaz por la que entrarán los paquetes será la LAN:

Pestaña General

Pestaña General

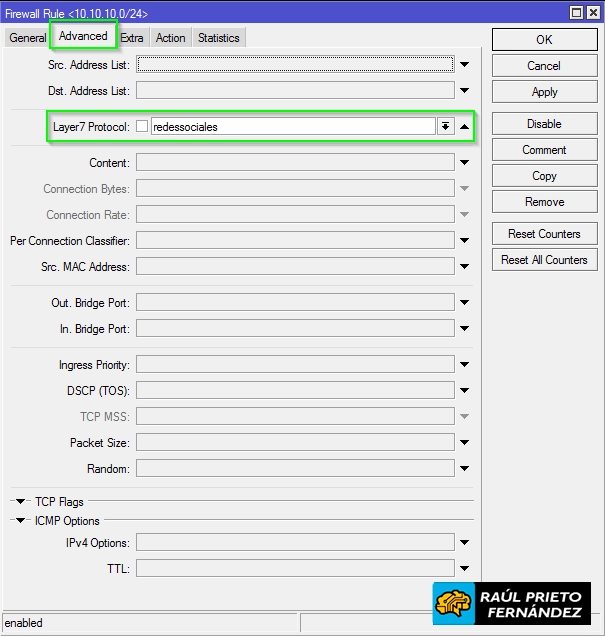

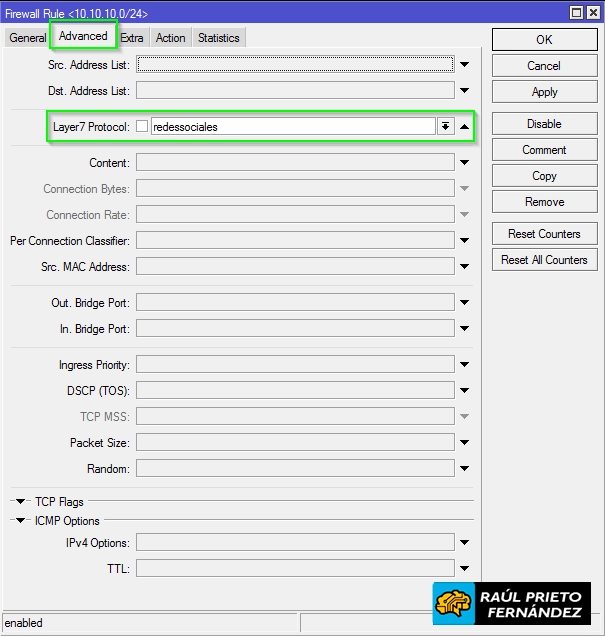

En la siguiente pestaña "Advanced" y en el campo "Layer7 Protocol", seleccionaremos nuestra regla "redessociales":

Pestaña Avanzado

Pestaña Avanzado

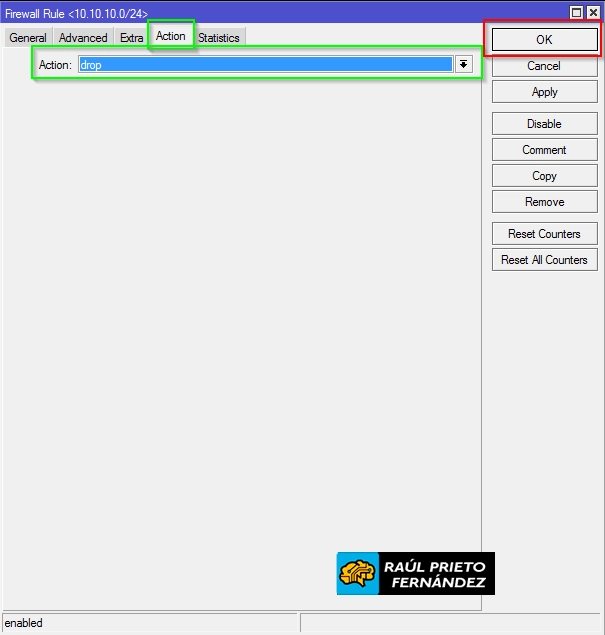

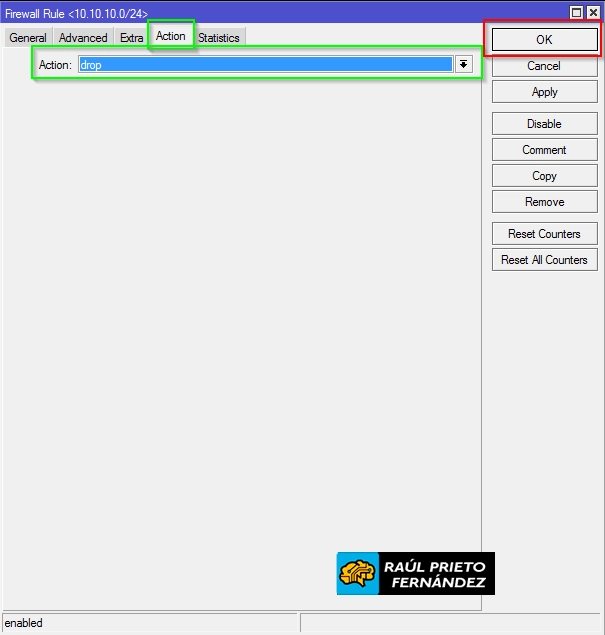

En la pestaña "Action", marcaremos la acción para los paquetes "drop" y guardaremos la regla en OK:

Pestaña Acción

Pestaña Acción

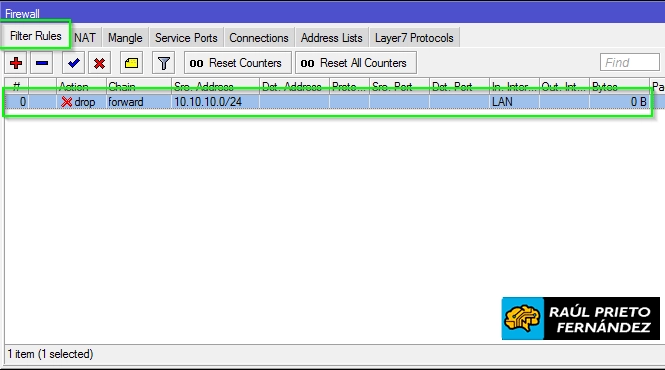

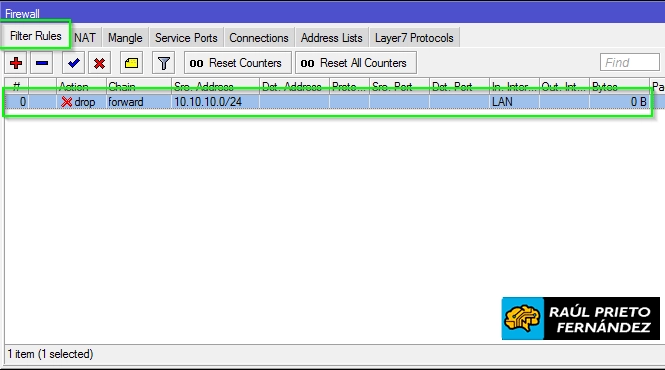

En el listado de reglas del firewall podremos ver nuestra nueva regla creada. Debemos tener en cuenta que las primeras reglas en el listado tienen preferencia frente a las inferiores:

Regla creada de filtrado

Regla creada de filtrado

Una vez finalizados todos los pasos anteriores, es momento de probar desde nuestros equipos clientes de la LAN si el tráfico es denegado. Buena suerte!

ENJOY!

Red ejemplo

Red ejemplo IP->Firewall

IP->Firewall Layer 7 Protocols

Layer 7 Protocols Regla de filtrado

Regla de filtrado Regla añadida al Firewall

Regla añadida al Firewall Probando reglas en Regex101.com

Probando reglas en Regex101.com Añadir nueva regla de filtrado

Añadir nueva regla de filtrado Pestaña General

Pestaña General Pestaña Avanzado

Pestaña Avanzado Pestaña Acción

Pestaña Acción Regla creada de filtrado

Regla creada de filtrado

Login con Google

Login con Google Login con Microsoft

Login con Microsoft Login con GitHub

Login con GitHub