En algunas ocasiones, es necesario tener acceso a Internet a través de un proxy para que determinados programas de consola funcionen y se conecten a Internet. Por ejemplo, si queremos usar los repositorios de Debian a través de la utilidad apt-get (ó similares) deberemos configurar nuestro equipo para que las peticiones se hagan a través del proxy de la red a la que estamos conectados. El proceso de configuración es sumamente sencillo, sigue leyendo si quieres ver como se hace...

Cómo configurar un servidor Proxy para navegar desde consola en GNU/Linux

⬇️ Compra en Amazon el hardware que utilizo ⬇️

- 💻 Ordenador Portátil: Descúbrelo aquí

- 🖥️🖥️ Monitores: Mis 2 súper monitores

- ⌨️ Teclado: Mini teclado + Lector DNIe

- 🖱️ Ratón: Mi ratón programable

- 🎧 Auriculares: Súper Auriculares TOP!

- 🖨️ Impresora: Mi fantástica impresora

- 🗄️ NAS Backup: Mi NAS para Backups

- 🔌 HUB USB: Mi HUB para puertos USB

- 📱 Smartphone: Mi Smartphone

- 📲 Tablet: Mi tablet para viajes

- ⌚ Smartwatch: Mi Smartwatch favorito

- 📹 Cámara deportiva: Mi cámara para deportes

CARACTERÍSTICAS

La palabra inglesa proxy significa procurador en español.

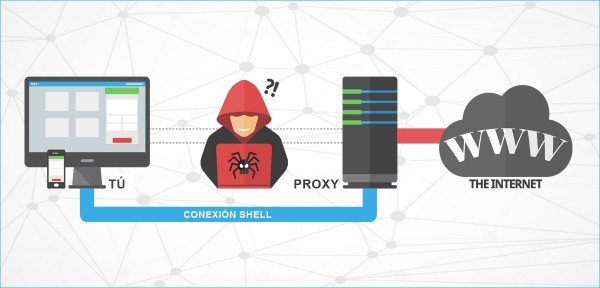

- Comúnmente un servidor proxy, es un equipo informático que intercepta conexiones de red hechas desde un cliente a un servidor de destino.

- El más popular es el servidor proxy de web. Interviene en la navegación por la web, con distintos fines: seguridad, rendimiento, anonimato, etc.

- Existen proxys específicos para otros protocolos, como el proxy de FTP.

- El proxy ARP puede hacer de enrutador en una red, ya que hace de intermediario entre ordenadores.

- Proxy (patrón de diseño) también es un patrón de diseño (programación) con el mismo esquema que el proxy de red.

- Un componente hardware también puede actuar como intermediario para otros.

Como se ve, proxy tiene un significado muy general, aunque siempre es sinónimo de intermediario. Cuando un equipo de la red desea acceder a una información o recurso, es realmente el proxy quien realiza la comunicación y a continuación traslada el resultado al equipo que la solicitó.

Hay dos tipos de proxys atendiendo a quién es el que quiere implementar la política del proxy:

- Proxy local: En este caso el que quiere implementar la política es el mismo que hace la petición. Por eso se le llama local. Suelen estar en la misma máquina que el cliente que hace las peticiones. Son muy usados para que el cliente pueda controlar el tráfico y pueda establecer reglas de filtrado que por ejemplo pueden asegurar que no se revela información privada (Proxys de filtrado para mejora de la privacidad).

- Proxy de red o proxy externo: El que quiere implementar la política del proxy es una entidad externa. Por eso se le llama externo. Se suelen usar para implementar cacheos, bloquear contenidos, control del tráfico, compartir IP, etc.

VENTAJAS

En general, no solamente en informática, los proxys hacen posible:

- Control: solamente el intermediario hace el trabajo real, por tanto se pueden limitar y restringir los derechos de los usuarios, y dar permisos únicamente al proxy.

- Ahorro: solamente uno de los usuarios (el proxy) ha de estar preparado para hacer el trabajo real. Con estar preparado queremos decir que es el único que necesita los recursos necesarios para hacer esa funcionalidad. Ejemplos de recursos necesarios para hacer la función pueden ser la capacidad y lógica de cómputo o la dirección de red externa (IP).

- Velocidad: si varios clientes van a pedir el mismo recurso, el proxy puede hacer caché: guardar la respuesta de una petición para darla directamente cuando otro usuario la pida. Así no tiene que volver a contactar con el destino, y acaba más rápido.

- Filtrado: el proxy puede negarse a responder algunas peticiones si detecta que están prohibidas.

- Modificación: como intermediario que es, un proxy puede falsificar información, o modificarla siguiendo un algoritmo.

INCONVENIENTES

En general, el uso de un intermediario puede provocar:

- Anonimato: si todos los usuarios se identifican como uno solo, es difícil que el recurso accedido pueda diferenciarlos. Pero esto puede ser malo, por ejemplo cuando hay que hacer necesariamente la identificación.

- Abuso: al estar dispuesto a recibir peticiones de muchos usuarios y responderlas, es posible que haga algún trabajo que no toque. Por tanto, ha de controlar quién tiene acceso y quién no a sus servicios, cosa que normalmente es muy difícil.

- Carga: un proxy tiene que hacer el trabajo de muchos usuarios.

- Intromisión: es un paso más entre origen y destino, y algunos usuarios pueden no querer pasar por el proxy. Y menos si hace de caché y guarda copias de los datos.

- Incoherencia: si hace de caché, es posible que se equivoque y dé una respuesta antigua cuando hay una más reciente en el recurso de destino. En realidad este problema no existe con los servidores proxy actuales, ya que se conectan con el servidor remoto para comprobar que la versión que tiene en caché sigue siendo la misma que la existente en el servidor remoto.

- Irregularidad: el hecho de que el proxy represente a más de un usuario da problemas en muchos escenarios, en concreto los que presuponen una comunicación directa entre 1 emisor y 1 receptor (como TCP/IP).

Proxy

Proxy

1.- ELEMENTOS UTILIZADOS EN ESTE TUTORIAL

- GNU/Linux Debian 8.0 64 bits

2.- CONFIGURACIÓN PARA LA NAVEGACIÓN WEB (HTTP)

Para navegar a través de un proxy desde la consola de GNU/Linux usando el protocolo HTTP, debemos declarar la variable http_proxy con el valor de nuestro servidor proxy. La sintaxis es la siguiente

raul@servidor:$ export http_proxy=http://USUARIO:CONTRASEÑA@servidor-proxy:puerto/Por ejemplo, podemos configurar nuestro proxy para HTTP de las siguientes formas:

raul@servidor:$ export http_proxy=http://servidor.raulprietofernandez.net:3128/aul@servidor:$ export http_proxy=http://usuario:contraseñEsta dirección de correo electrónico está siendo protegida contra los robots de spam. Necesita tener JavaScript habilitado para poder verlo.:8080/

r

3.- CONFIGURACIÓN PARA LA NAVEGACIÓN WEB SEGURA (HTTPS)

Si lo que queremos es navegar a través de un proxy usando el protocolo seguro HTTPS, la sintaxis es muy similar a la del HTTP:

raul@servidor:$ export https_proxy=http://USUARIO:CONTRASEÑA@servidor-proxy-seguro:puerto/Por ejemplo, podemos configurar nuestro proxy para HTTPS de las siguientes formas:

raul@servidor:$ export https_proxy=http://servidor-seguro.raulprietofernandez.net:3128/aul@servidor:$ export https_proxy=http://usuario:contraseñEsta dirección de correo electrónico está siendo protegida contra los robots de spam. Necesita tener JavaScript habilitado para poder verlo.:8083/

r

4.- CONFIGURACIÓN PARA LA NAVEGACIÓN FTP

Al igual que para el protocolo HTTP y HTTPS, para el protocolo FTP la sintaxis es exactamente igual y debemos configurar la variable correspondiente:

raul@servidor:$ export ftp_proxy=http://USUARIO:CONTRASEÑA@servidor-proxy:puerto/Por ejemplo, podemos configurar nuestro proxy para FTP de las siguientes formas:

raul@servidor:$ export ftp_proxy=http://servidor-proxy:8080/aul@servidor:$ export ftp_proxy=http://usuario:contraseñEsta dirección de correo electrónico está siendo protegida contra los robots de spam. Necesita tener JavaScript habilitado para poder verlo.:8083/

r

5.- ACTIVAR CONFIGURACIÓN POR USUARIO

Si queremos que los cambios sean permanentes para un usuario en concreto, será necesario cargar las variables en el momento de hacer login del usuario. Para ello, deberemos editar el fichero del sistema /home//.bash_profile y añadirle las variables que queremos configurar a dicho usuario. Por ejemplo, si queremos que tenga proxy solo HTTP y HTTPS, añadiremos estas 2 líneas al fichero:

export http_proxy=http://servidor-proxy:8080/export https_proxy=http://usuario:contraseñEsta dirección de correo electrónico está siendo protegida contra los robots de spam. Necesita tener JavaScript habilitado para poder verlo.:8083/

6.- ACTIVAR CONFIGURACIÓN PARA TODOS LOS USUARIOS DEL SISTEMA

Para configurar la variable de entorno, como una variable global para todos los usuarios, debemos editar el fichero /etc/profile como root y añadir las líneas que necesitemos e función de nuestros requisitos. Para habilitar por ejemplo, FTP y HTTPS, añadiremos lo siguiente:

export https_proxy=http://servidor-proxy:8080/export ftp_proxy=http://200.213.222.18:8083/

7.- PROBAR EL FUNCIONAMIENTO

Para probar si los cambios son correctos y funciona nuestra conexión, podemos usar muchos programas como por ejemplo:

- apt-get que usará conexiones ftp, http, y http.

- lynx y links para navegación web a través de HTTPS y HTTP.

- lftp y ftp para conectar a un servidor remoto de tipo FTP.

Si la configuración es correcta, podremos navegar a través del proxy desde nuestra consola de GNU/Linux. En caso de error, podemos ejecutar el comando "export" para ver las variables que tenemos configuradas.

ENJOY!

Raúl Prieto Fernández

Sitio Web: raulprietofernandez.netSi quieres ir rápido, ve solo. Si quieres llegar lejos, ve acompañado.

Lo último de Raúl Prieto Fernández

Login con GitHub

Login con GitHub Login con Google

Login con Google Login con Microsoft

Login con Microsoft